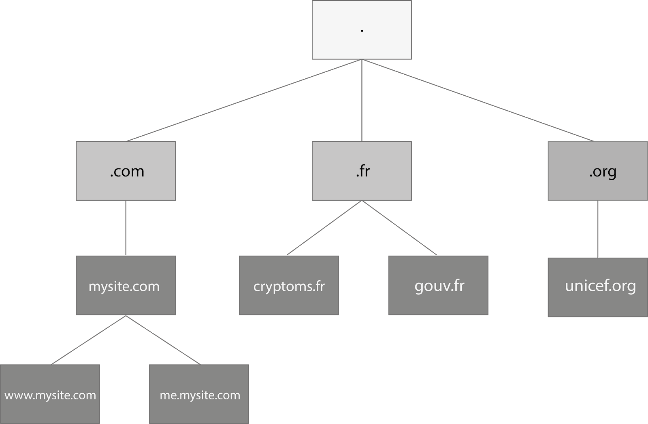

Il y a quelques mois, nous avions évoqué dans des précédents articles, la vente par Internet Society, de Public Interest Registry (PIR), le registre du .ORG, à Ethos Capital, un fond d’investissement.

Le .ORG est l’extension de référence pour les organisations à but non lucratif et le registre du .ORG représente plus de 10,5 millions de domaines. L’annonce de la vente du registre avait pour rappel engendré de nombreuses craintes de la part de la communauté des ONG.

A la suite de ces plaintes, l’ICANN avait alors déjà retardé l’approbation de la vente du registre du .ORG à Ethos Capital demandant des informations supplémentaires à l’Internet Society.

Nouveau report de la vente du registre du .ORG à la suite de l’intervention du procureur général de Californie

Jeudi 16 avril, alors que le conseil d’administration de l’ICANN devait décider d’approuver ou non la vente du registre, il a finalement été décidé lors de cette réunion, d’un nouveau report au 4 mai 2020. La réception la veille d’une lettre du procureur général de Californie, Xavier Becerra, demandant à l’ICANN de rejeter la transaction, a été à l’origine de ce quatrième report. Il explique en effet qu’elle « soulève de graves préoccupations qui ne peuvent être négligées ».

« Habiliter une entité à but lucratif qui pourrait compromettre l’accessibilité et les coûts abordables du domaine du .ORG, servant des organisations à but non lucratif, devrait tous nous concerner » déclare le bureau du procureur au site The Register.

La nature secrète d’Ethos Capital inquiète

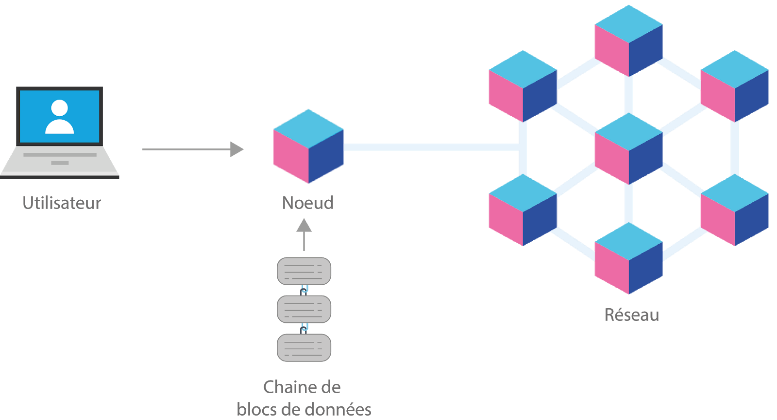

Dans sa lettre, le procureur a fait part de plusieurs préoccupations concernant la transaction, dont la nature secrète de l’acquéreur proposé, Ethos Capital : «On sait peu de choses sur Ethos Capital et ses multiples filiales proposées». Ethos Capital est critiqué pour sa structure inhabituelle (l’achat implique six sociétés différentes qui ont toutes été enregistrées le même jour en octobre 2019) et son manque de transparence concernant ses plans futurs.

Dans son avis publié jeudi dernier, l’ICANN affirme avoir écouté la communauté et avoir exigé une plus grande transparence ainsi que davantage de garanties de la part du PIR. Selon l’organisation, la lettre du procureur ne tient pas compte des récents travaux du PIR concernant les Public Interest Commitments, visant à rendre l’entité plus responsable envers la communauté. L’ICANN a demandé au PIR de renforcer ces engagements, un projet de révision des Public Interest Commitments a ainsi été fourni à l’ICANN.

Le comportement de l’ICANN et Internet Society critiqués

L’ICANN a également fait l’objet de plusieurs critiques tout au long du processus, notamment lorsqu’il est apparu que le personnel de l’organisation a poussé pour l’approbation de la transaction malgré l’opposition quasi universelle de la communauté Internet.

De plus, en début de semaine dernière, le premier PDG et fondateur de l’ICANN, Michael Roberts et la première présidente du conseil d’administration Esther Dyson ont écrit une lettre à Xavier Becerra critiquant cette transaction et reprochant à leurs successeurs d’abandonner les principes fondamentaux de l’ICANN.

Selon le procureur général, cette transaction aura un impact sur la réputation de l’ICANN au vu de la manière dont l’organisation a géré la situation.

Ce ne sont pas seulement l’ICANN et Ethos qui ont fait l’objet des critiques du bureau du procureur, Xavier Becerra reproche également à l’Internet Society d’avoir proposé la vente du registre du .ORG à Ethos Capital : « L’ISOC prétend soutenir l’Internet, mais ses actions, depuis la nature secrète de la transaction jusqu’à la recherche active du transfert du registre du .ORG à une entité inconnue, sont contraires à sa mission et potentiellement perturbatrices pour le même système qu’elle prétend défendre et soutenir ».

La lettre de Xavier Becerra ne menace pas l’ICANN de prendre des mesures si elle approuve la vente. Cependant, elle indique que le procureur général de Californie détient une autorité importante sur l’organisation et est prêt à agir, cette vente pouvant affecter des centaines de milliers d’autres organisations à but non lucratif.

«Compte tenu des préoccupations mentionnées ci-dessus, et sur la base des informations fournies, les intérêts du registre du .ORG et de la communauté Internet mondiale – dont font partie d’innombrables Californiens – seraient mieux servis si l’ICANN refusait d’approuver la vente et le transfert proposés du PIR et du registre du .ORG au fond d’investissement Ethos Capital. Ce bureau continuera d’évaluer cette question et prendra toutes les mesures nécessaires pour protéger les Californiens et la communauté sans but lucratif ».

Dans un avis publié jeudi dernier, l’ICANN a ainsi déclaré le report de sa décision : « Nous avons convenu de prolonger la période d’examen jusqu’au 4 mai 2020, afin de disposer d’un délai supplémentaire pour finaliser notre examen ».

Affaire à suivre !