Let’s Encrypt a récemment fait parler dans le petit monde des certificats TLS, en révoquant soudainement 3 048 289 certificats qui n’auraient pas dû être délivrés. Un bug dans leur logiciel de validation empêchait les contrôles des enregistrements CAA, et les certificats en question n’auraient pas dû être initialement délivrés. Des perturbations importantes ont résulté de cette révocation massive, mais il est difficile de se plaindre d’un service gratuit.

On me demande souvent ce que je pense de Let’s Encrypt, et j’ai toujours cette même réponse : Let’s Encrypt a fait énormément pour chiffrer le web, mais met à mal la sécurité du web. Le chiffrement permet d’assurer la confidentialité (personne ne peut espionner) et l’intégrité (personne ne peut modifier) des échanges. Mais le chiffrement seul ne peut suffire si je n’ai aucune garantie de l’identité de celle ou celui avec qui j’échange (légitime ou frauduleux ?)… Et c’est bien là tout le problème.

En 2015, l’initiative Let’s Encrypt, supportée par les grands noms de l’Internet (EFF, Mozilla, Cisco, Akamaï…) voyait le jour avec pour objectif de diffuser en masse et gratuitement des certificats SSL au monde entier. Plus de cinq ans après sa création, l’organisation sécurise 190 millions de sites web et vient d’annoncer avoir distribué un milliard de certificats. Le cap a été franchi le 27 février 2020. C’est indiscutablement une belle performance.

96% du web chiffré en janvier 2020

En 2015, moins de la moitié du trafic web était chiffrée, pour grimper à 96% en janvier 2020. Bien sûr Let’s Encrypt n’est pas le seul acteur responsable de cet essor. Edward Snowden a lancé la première alerte, Google s’est largement engouffré dans la brèche, entre politique de référencement et modification des indicateurs de sécurité web. Mais en mettant à la disposition de tous, des certificats gratuits et basés sur un système largement automatisé, Let’s Encrypt a démocratisé le chiffrement… et mis aux oubliettes la notion d’identité.

Pas d’identité, pas de sécurité

Le credo de Let’s Encrypt est la simplicité, pour « simplifier à l’extrême le déploiement du HTTPS et en finir avec sa bureaucratie horriblement complexe » (dixit l’EFF dans la campagne de lancement). La bureaucratie horriblement complexe a pourtant une raison d’être : l’authentification forte, garante de l’identité du titulaire du certificat. Peut-être pas une garantie absolue de légitimité, pas une garantie de contenu non plus, mais la garantie d’une société enregistrée, légitimement propriétaire du nom de domaine concerné et avec un certificat validé selon une procédure drastique.

Let’s Encrypt, se contente de vérifier le contrôle du nom de domaine (DV, Domain Validation). Il suffit de cliquer sur un lien dans un email ou de renseigner un record TXT sur la zone DNS du nom de domaine. Or l’enregistrement de noms de domaine dans la plupart des TLD est purement déclaratif. Il est assez facile d’enregistrer un nom de domaine, de demander un certificat à Let’s Encrypt et de publier un site web en HTTPS://.

Résultat des courses ?

En cinq ans, l’ensemble des sites de phishing et sites frauduleux sont passés en HTTPS://. Dès 2016, Vincent Lynch alertait sur ce problème, 15 270 certificats contenant le terme « Paypal » avaient été émis par Let’s Encrypt, dont 14 766 frauduleux.

Le marché a été tiré vers le bas en termes de niveau d’authentification. Let’s Encrypt est loin d’être le seul responsable, Google et Mozilla, du haut de leurs 70% de parts de marché, ayant largement soutenu l’initiative, les gros hébergeurs du Cloud ont suivi, de même que les Autorités de Certification, challengées sur les prix. Nous avons aujourd’hui un web sécurisé avec 77% (novembre 2019) de certificats dont la légitimité du propriétaire n’est pas vérifiée.

L’authentification forte change la donne

Le web est devenu chiffré par défaut. Est-il plus sûr pour autant ? Rien n’est moins sûr. L’internaute, éduqué depuis 20 ans à vérifier la présence du cadenas dans sa barre d’adresse, fait confiance à un web dont tous les sites frauduleux affichent le cadenas de sécurité. L’Internet est aujourd’hui confidentiel, mais il n’est pas sûr pour autant.

Il est urgent de revenir à l’authentification forte. L’authentification forte garantit un ensemble d’étapes obligatoires, drastiques et contrôlées pour l’obtention des certificats. Les procédures sont édictées par le CA/B Forum, renforcées régulièrement et suivies d’audit des Autorités de Certification.

23% des certificats sont encore délivrés sur la base de l’authentification forte, la plupart dans le monde de l’entreprise où les RSSI poussent pour la préserver. Nous devons tous nous appuyer sur eux, et soutenir les initiatives supportant les certificats OV (Organization Validation) et EV (Extended Validation), en particulier EV pour garantir l’identité des sites visités par les internautes. Si l’identité sur Internet semble avoir été quelque peu oubliée depuis quelques temps au profit de la confidentialité, elle risque de revenir rapidement sur le devant de la scène, poussée notamment par les internautes et le besoin de protection des données personnelles.

![[New gTLD] Lancement du .NEW par Google](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2019/10/Sortie-du-.new-Google-1200x743.jpg)

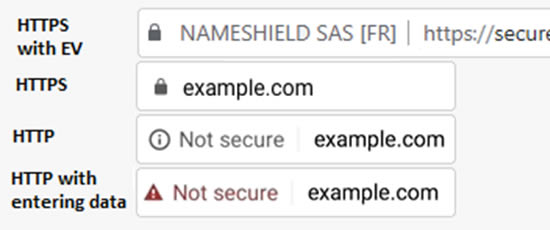

Septembre 2016 – Chrome 53 : le HTTP est la norme, et en dehors de certaines erreurs de sécurité liées à un défaut de la page (notamment lié aux certificats SSL), aucun indicateur particulier concernant le manque de sécurité

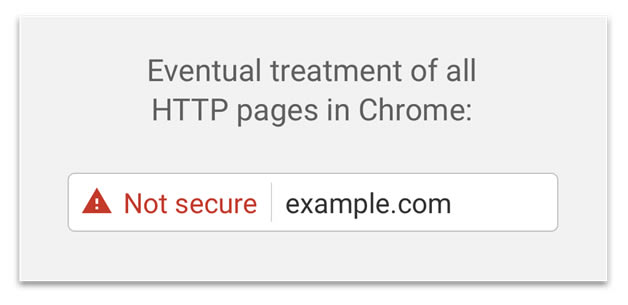

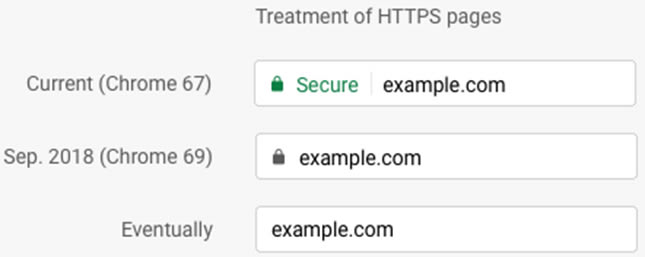

Septembre 2016 – Chrome 53 : le HTTP est la norme, et en dehors de certaines erreurs de sécurité liées à un défaut de la page (notamment lié aux certificats SSL), aucun indicateur particulier concernant le manque de sécurité Pour beaucoup c’est un sérieux pas en arrière, il faudra suivre de près cette évolution et penser à mettre en place des certificats SSL Extended Validation EV, qui pour l’instant ne sont pas remis en cause par Google.

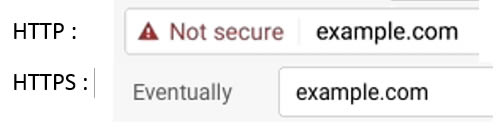

Pour beaucoup c’est un sérieux pas en arrière, il faudra suivre de près cette évolution et penser à mettre en place des certificats SSL Extended Validation EV, qui pour l’instant ne sont pas remis en cause par Google. Désormais, l’affichage des pages HTTP contenant des informations sensibles pour l’internaute, telles que la saisie de mot de passe ou de numéro de carte de crédit, est barré d’un indicateur non sécurisé et pour la première fois de couleur rouge. Les autres pages HTTP sont indiquées non sécurisées en gris. Les pages HTTPS classiques avec un cadenas noir et celles avec un certificat EV affichent en plus le nom de la société… vous suivez ?

Désormais, l’affichage des pages HTTP contenant des informations sensibles pour l’internaute, telles que la saisie de mot de passe ou de numéro de carte de crédit, est barré d’un indicateur non sécurisé et pour la première fois de couleur rouge. Les autres pages HTTP sont indiquées non sécurisées en gris. Les pages HTTPS classiques avec un cadenas noir et celles avec un certificat EV affichent en plus le nom de la société… vous suivez ?

Date non définie – Chrome YY : toujours dans une optique d’augmentation de la sécurité et de protection des identités, Google a dans ses cartons une réflexion en cours sur la fin du système d’url tel que nous le connaissons aujourd’hui… Pour le remplacer par un système nouveau et plus simple, affaire à suivre…

Date non définie – Chrome YY : toujours dans une optique d’augmentation de la sécurité et de protection des identités, Google a dans ses cartons une réflexion en cours sur la fin du système d’url tel que nous le connaissons aujourd’hui… Pour le remplacer par un système nouveau et plus simple, affaire à suivre…

![[INFOGRAPHIE] Passer son site web en HTTPS : Pourquoi ? Et quel certificat SSL choisir ?](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2018/06/Infographie-SSL-Reseaux-Sociaux-partie-1-redimensionné-Copie-1200x774.jpg)