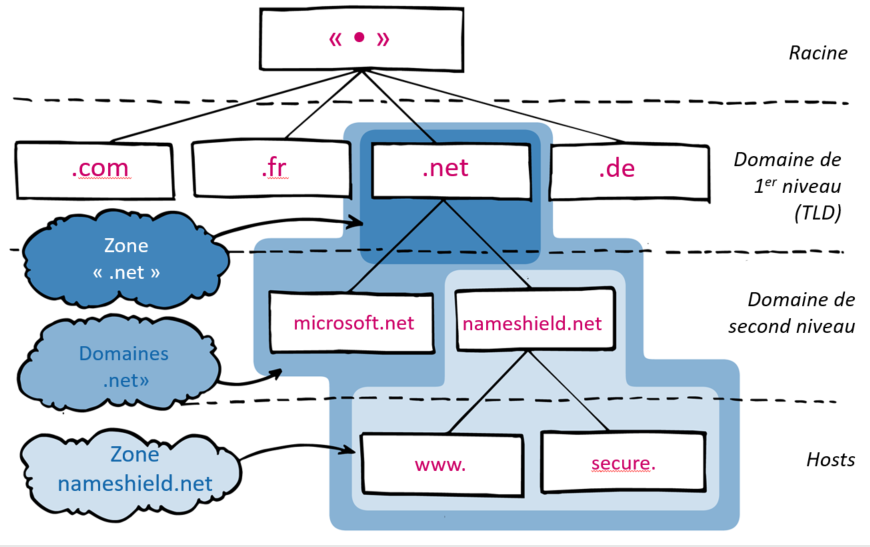

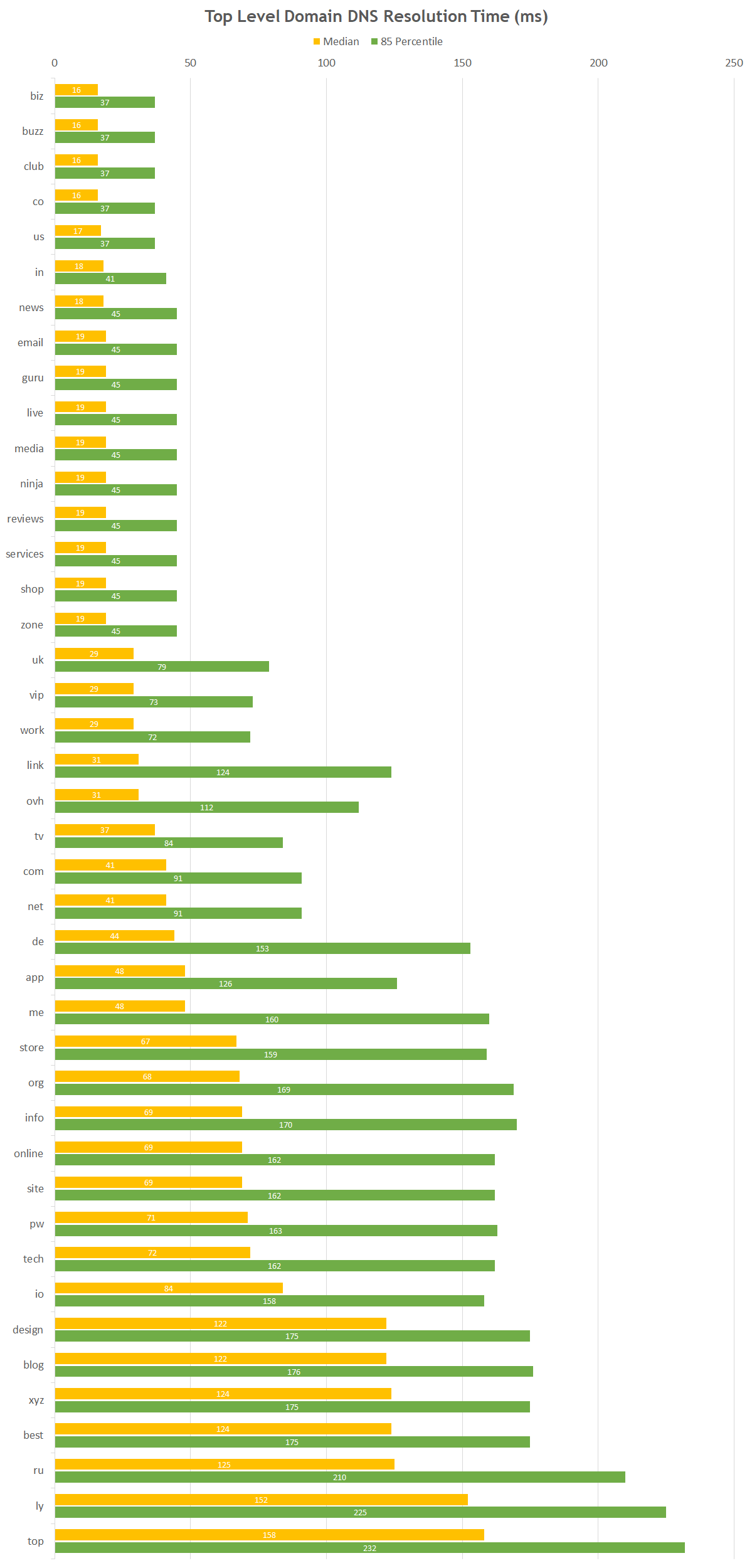

En avril 2020, Nameshield publiait un article sur le choix d’un TLD en mettant en lumière la notion de performance des DNS comme critère supplémentaire aux impératifs marketing classiques tels que la marque, la disponibilité, l’homonymie, la langue… Le choix du nom de domaine qui sera porteur de la communication de l’entreprise et soutiendra sa présence sur Internet, est primordial.

Depuis 2020, le COVID est passé par là, augmentant de manière significative notre dépendance aux réseaux et accroissant fortement les activités en ligne. Bien sûr cette dépendance attise les convoitises et la cybercriminalité a suivi la tendance avec une hausse significative du nombre et des types d’attaques, notamment sur les noms de domaine.

Le métier de Nameshield est de gérer les noms de domaine de ses clients et notamment de garantir la disponibilité des noms de domaine stratégiques en fournissant l’ensemble des éléments de sécurité nécessaires. Ces noms de domaine sont particulièrement exposés, leur surface d’attaque est importante et les protéger demande une expertise particulière car ils doivent rester disponibles en permanence et sont la porte d’entrée vers tous les services clés de l’entreprise.

Deux éléments indispensables : Registry lock et DNSSEC

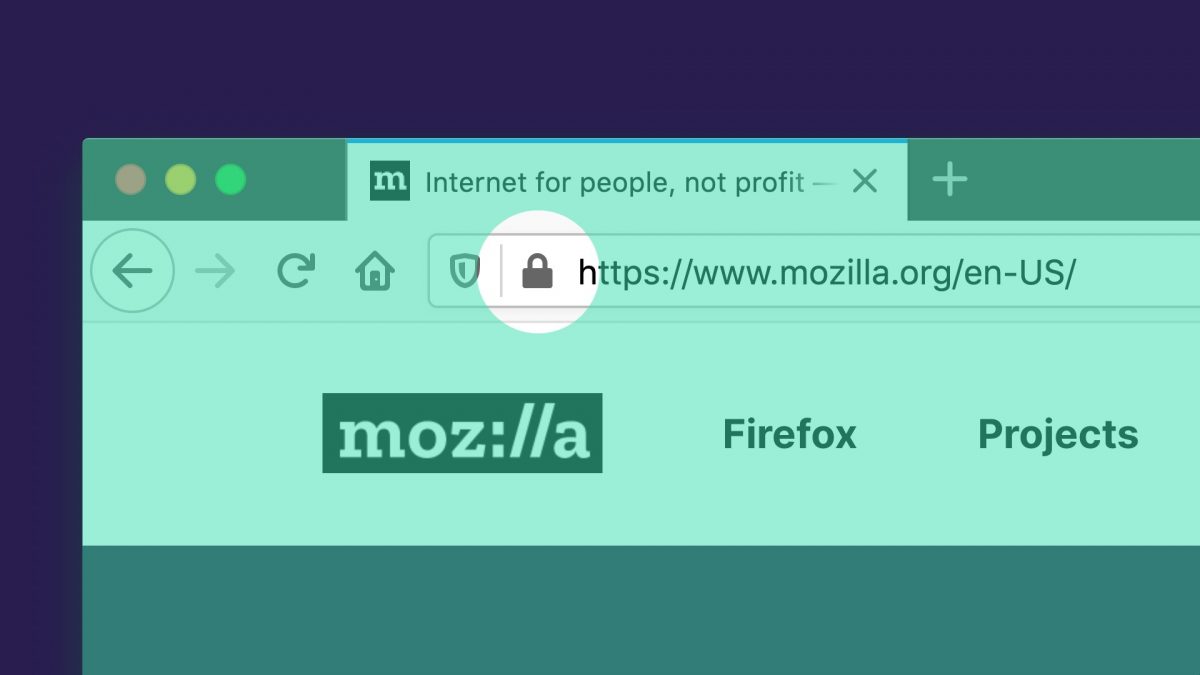

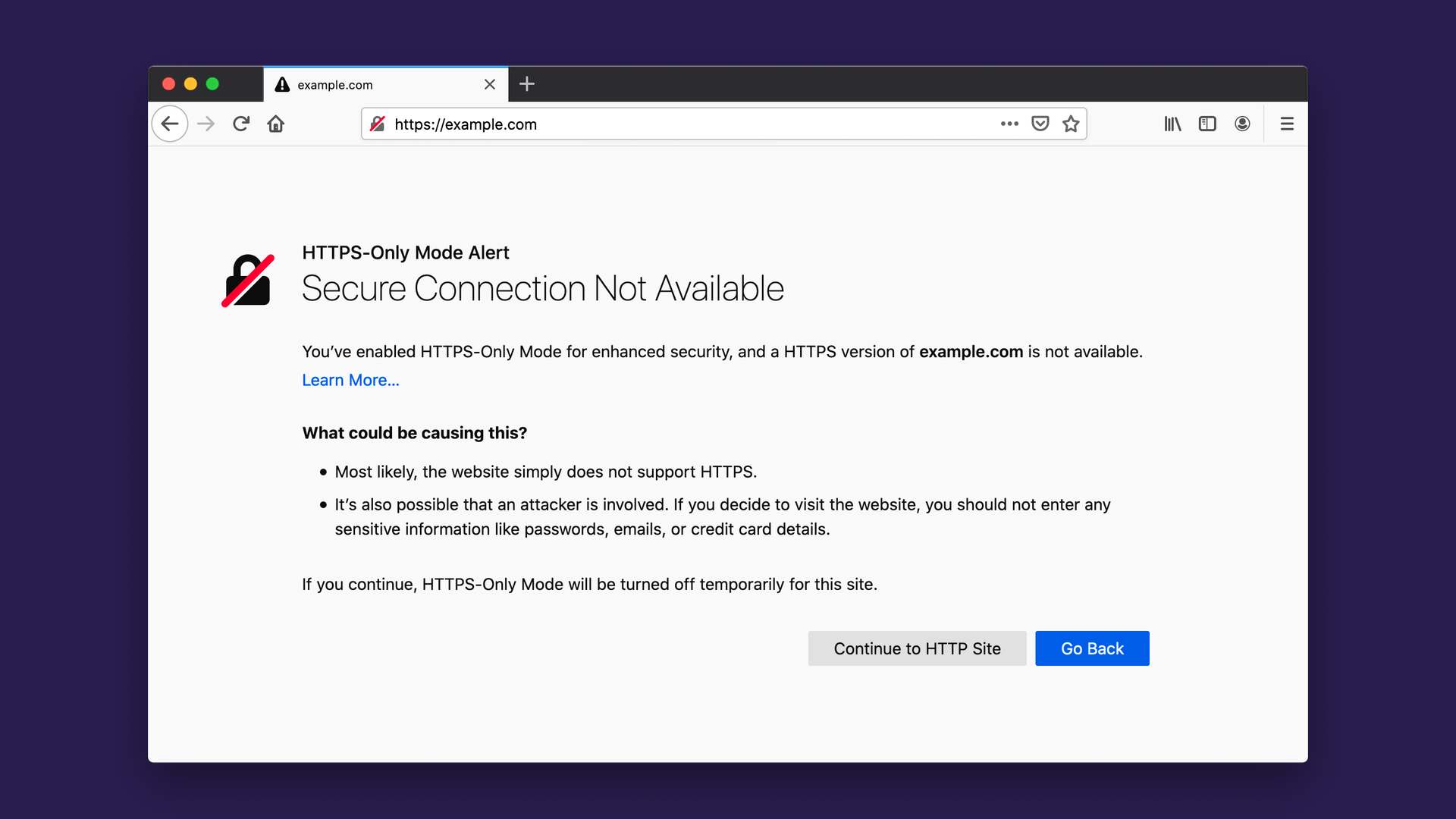

Parmi ces éléments, deux sont indispensables : le Registry lock pour se prémunir de toute tentative de compromission des accès (DNS Hijacking) et DNSSEC pour se prémunir des attaques de type Man in the middle (DNS Spoofing, DNS Cache Poisoning ou Side channel Attack DNS).

Le premier cité est la première recommandation de l’ANSSI en matière de résilience du DNS ; le second est l’objet de nombreuses communications de la part de l’ICANN pour augmenter la sécurité des noms de domaine et fait également partie des préconisations de l’ANSSI.

Ces deux options de sécurité ne devraient pas en être et nous ne saurions que recommander leur activation.

Des TLD sans registry lock et d’autres TLD défaillants sur DNSSEC

Et c’est bien ici que nous souhaitons attirer votre attention et compléter notre article de 2020 sur le choix du TLD à mettre derrière votre marque pour votre nom de domaine principal.

Choisissez un TLD qui propose ces options de sécurité… et qui sait les gérer !

Le site IANIX.com publie une liste des incidents majeurs liés à DNSSEC impactant de nombreux noms de domaine en même temps. La présence de nombreux registres, et pas des moindres, est à souligner car les noms de domaine en sont directement dépendants :

- .se — Sweden (February 2022)

- .au — Australia (March 2022)

- .mx — Mexico (April 2023)

- .nz — New Zealand (May 2023)

- .ve — Venezuela (July 2023)

De nombreux sites ont communiqué sur les trois incidents récents au Mexique, Nouvelle Zélande et Venezuela. Indépendamment des causes de la rupture de chaine de confiance DNSSEC dans ces registres, ce qui pose question c’est la durée de ces interruptions, de plusieurs heures à plusieurs jours, et l’impossibilité pour les noms de domaine victimes de pouvoir intervenir.

Tous les TLD ne proposent pas DNSSEC, la gestion est complexe et les conséquences immédiatement dramatiques. De même, tous les TLD ne proposent pas la mise en place du Registry lock, essentiellement pour des raisons de complexités administratives et de coûts induits.

Ces deux options de sécurité n’en deviennent pas moins indispensables. Tout d’abord pour la protection face aux attaques mentionnées plus haut, mais aussi par l’avènement des sociétés d’assurance en risque cyber, qui s’appuient sur des sociétés d’audit afin de définir les montants de garanties ou les prix de leurs primes. Parmi les éléments de sécurité regardés de plus en plus près : le nom de domaine stratégique et ses options de sécurité DNSSEC et Registy lock.

Conclusion : choisir son TLD en prenant en compte ces options

La conclusion de notre article de 2020 conseillait, dans la mesure des possibilités marketing et business, de prendre en compte les impératifs de performance des TLD… la conclusion d’aujourd’hui pourrait être exactement la même, en y ajoutant les besoins de Registry lock et DNSSEC. Le choix n’est pas forcément aisé, l’impératif de sécurité est parfois loin des impératifs business. Pour autant, dans la mesure du possible, pensez-y…