Au mois de juin, plusieurs rapports d’envergure ont été publiés par différents organismes français. Très éclairants pour le secteur cyber et particulièrement sur les noms de domaine, ils permettent aujourd’hui de dresser un panorama stratégique et opérationnel de la cybersécurité française : un passage en revue est donc nécessaire.

Le 4 juin, l’Alliance pour la Confiance Numérique a publié l’Observatoire de la Filière de la Confiance Numérique ». Le 26 juin 2024, c’est l’Afnic qui partageait son « Observatoire du marché mondial des noms de domaine en 2024 »

Nameshield tenait à vous partager les points clefs de ces différents documents afin de diffuser à ses lecteurs un aperçu de cette actualité riche du mois de juin.

11ème édition de l’« Observatoire de la Filière de la Confiance Numérique 2025 », une « boussole stratégique » pour appréhender les problématiques cyber de demain

Publié par l’Alliance pour la Confiance Numérique, ce rapport annuel reste une ressource incontournable pour les professionnels de la filière. Véritable observatoire de l’écosystème, il offre un large éventail d’informations, dressant un bilan de l’année écoulée et des tendances de la confiance numérique (regroupant les sujets de sécurité numérique, d’IA de confiance et de cybersécurité).

En 2024, la confiance numérique a représenté :

- 21,3 milliards d’euros de chiffre d’affaires en France (une croissance de 6,2% entre 2023 et 2024), dont 53% provenant du secteur de la cybersécurité, 40% de la sécurité numérique et 7% de l’IA de confiance,

- 33,5 milliards d’euros de chiffre d’affaires générés à l’étranger,

- 107,000 personnes employées dans le secteur en France.

Au-delà d’un simple constat, le rapport cherche à préciser les contours de la filière de la confiance numérique, en pleine mutation, en évaluant son poids économique, ses spécificités et les défis à venir pour le secteur dans un monde de plus en plus interconnecté et vulnérable.

Citant le « Panorama de la cybermenace 2024 de l’ANSSI » l’Observatoire rappelle que l’année 2024 a été particulièrement marquante : les Jeux Olympiques ont été catalyseurs de tentatives de déstabilisation et de cyberattaques. Plus de 4380 événements de sécurité ont été traités par l’ANSSI en 2024 : une augmentation de 15% par rapport à l’année précédente.

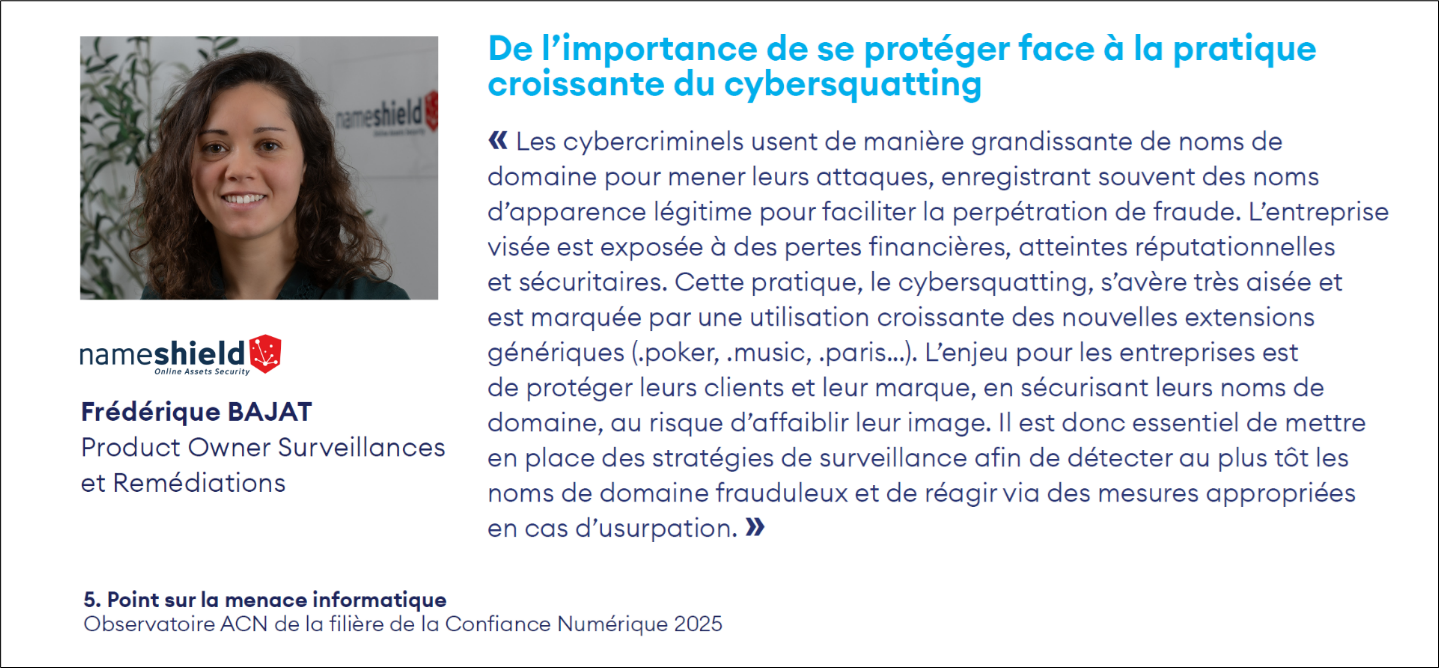

L’ACN a donc décidé de laisser la parole aux experts du secteur afin de partager un panel complet de points de vue sur l’état de la menace. Nameshield est ravie de l’intervention de Frédérique Bajat, Product Owner Surveillance et Remédiation, qui a pu livrer des informations sur le risque croissant de cybersquatting. Ce sujet a été analysé en détail par notre experte en début d’année, dans un article sur « l’augmentation de l’utilisation des noms de domaine en nouveaux gTLDs pour les cyberattaques en 2024 ».

Quels constats pour les noms de domaine en 2024 ?

L’AFNIC, association régissant le .fr, a récemment publié son « Observatoire du marché mondial des noms de domaine en 2024 » couvrant les tendances globales d’enregistrement à l’échelle internationale, à partir de statistiques publiées par l’ICANN en avril 2025.

Ce que l’on retient de cette étude particulièrement exhaustive, c’est que le marché mondial des noms de domaine s’élevait, en fin d’année 2024, à 372 millions de domaines, une augmentation de 1,5% par rapport à l’année précédente, mais une croissance en baisse, puisqu’elle était de 3,3% entre 2022 et 2023.

Les extensions historiques, « Legacy TLDs », sont de leur côté en baisse : le .COM continue de perdre du terrain. L’extension est particulièrement concernée par cette tendance, avec une perte de 3,5 millions de noms de domaine, soit 2% de son stock, ce qui représente la pire année de l’histoire de cette extension.

Les ccTLDs (country-code Top-Level Domains), extensions pays de premier niveau, baissent aussi, avec une croissance de 1,9 %, inférieure à celle de l’année précédente, qui était de 3%.

Les new gTLDs (New Generic Top Level Domains), qui sont les extensions qui ont été déposées après le round de l’ICANN de 2012 pour l’ouverture de nouvelles extensions, continuent à fleurir avec une croissance marquée l’année dernière. En 2024, les nTLD ont gagnés 6 millions de noms de domaine, soit une croissance de 17%.

Les .BRAND (ou .MARQUE), extensions Internet personnalisées qui permettent de disposer d’adresses Internet se terminant par son nom de marque, tels que .bnpparibas ou .sncf, sont en hausse également avec une augmentation de +9 % de stock et des créations en hausse de +17 %. Cette tendance devrait s’accélérer l’année prochaine avec l’ouverture par l’ICANN d’un nouveau round permettant aux titulaires de marques de créer leur extension Internet personnalisée. Une opportunité à considérer dès aujourd’hui, afin de pouvoir bénéficier des avantages de ces extensions permettant aux marques d’asseoir leur réputation en offrant à leur groupe une identité numérique reconnaissable, fiable et sûre dans un contexte de défis technologiques et règlementaires croissants.

Les enseignements croisés des Observatoires de l’AFNIC et de l’ACN soulignent une dynamique claire : la filière cyber traverse une phase d’accélération, face à une multiplication des menaces, l’élargissement des surfaces d’attaques et le renforcement des exigences réglementaires. Dans ce contexte, maîtriser ses noms de domaine et protéger ses actifs numériques contre un large éventail de menaces sont des enjeux stratégiques pour les entreprises, afin de sécuriser leur présence en ligne et protéger leur réputation. Ce paradigme pousse aussi les entreprises à étudier et saisir de nouvelles opportunités d’innovation, comme par exemple, l’adoption d’un .BRAND.

Si vous avez des questions, n’hésitez pas à contacter nos équipes qui se feront un plaisir d’y répondre.

Crédit Image : 89Stocker sur Canva

![[INFOGRAPHIE] Sécurisez votre infrastructure DNS](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2018/10/infographie-DNS-OK-1200x1161.jpg)

![Infographie DNS [Infographie] Sécurisez votre infrastructure DNS](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2018/10/infographie-DNS-OK-1024x991.jpg)