Le 27 novembre, le tribunal de grande instance de Paris a ordonné le blocage du site Internet Démocratie Participative auprès des fournisseurs d’accès à Internet (Free, Orange, Bouygues Telecom,…).

Portail d’extrême droite, raciste, antisémite et homophobe pour Le Monde, Démocratie Participative est le fruit du travail de Boris Le Lay, blogueur français, exilé au Japon où il continue de déverser des tombereaux de haine. Condamné à de multiples reprises, fiché S, Le Lay vit une vie paisible au Japon où la France n’arrive pas à le faire arrêter. La lecture de sa page Wikipédia liste ses multiples condamnations.

Démocratie Participative sera bloqué, enfin, l’accès au nom de domaine democratieparticipative.biz.

Qu’a fait Le Lay ? Il a enregistré democratieparticipative.online le 1er décembre, soit quelques jours plus tard ! Et bien évidemment, le nom de domaine en .BIZ redirige vers le .ONLINE…

Ce jeu du chat et de la souris montre les limites de la communication sur Internet. La majorité des extensions de noms de domaine étant ouvertes, enregistrer une nouvelle adresse reste aisé.

Plusieurs remarques :

1. Bloquer un site Internet en raison de son nom de domaine n’est pas très malin dans la mesure où la justice française n’est pas suffisamment réactive à ce type de problème : il faudra un nouveau référé pour pouvoir bloquer le nouveau nom de domaine en .ONLINE.

2. La personne suivante qui enregistrera le nom de domaine democratieparticipative.biz sera bien embêtée lorsqu’elle verra que son nom de domaine est blacklisté en France. Seulement, elle le verra, mais elle ne le saura pas, aucune liste de sites bloqués n’existe à l’échelle mondiale.

3. Une solution de blocage serait de contacter registres et registrars vis-à-vis des chartes d’utilisation pour demander à ce qu’ils bloquent le site en question. Cette étape a été réalisée dans le cadre des évènements de Charlottesville et de la synagogue de Pittsburgh.

Malgré tout, cela fait bien de dire que l’on a bloqué un site, alors que dans les faits, cela ne sert à rien, si ce n’est qu’à communiquer. En attendant Démocratie Participative communique toujours…

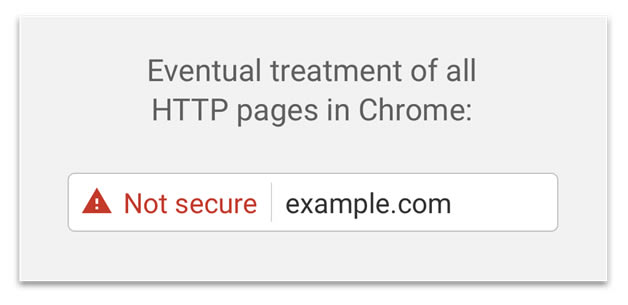

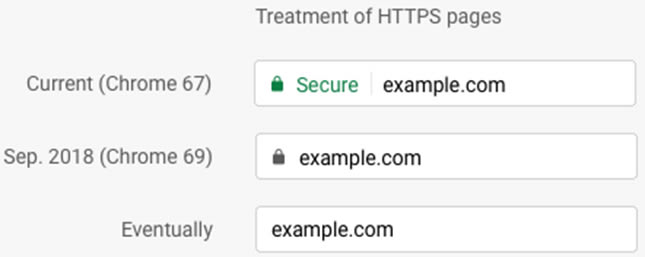

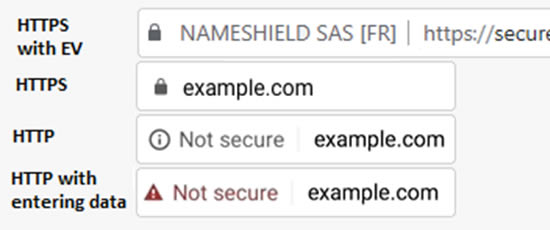

Septembre 2016 – Chrome 53 : le HTTP est la norme, et en dehors de certaines erreurs de sécurité liées à un défaut de la page (notamment lié aux certificats SSL), aucun indicateur particulier concernant le manque de sécurité

Septembre 2016 – Chrome 53 : le HTTP est la norme, et en dehors de certaines erreurs de sécurité liées à un défaut de la page (notamment lié aux certificats SSL), aucun indicateur particulier concernant le manque de sécurité Pour beaucoup c’est un sérieux pas en arrière, il faudra suivre de près cette évolution et penser à mettre en place des certificats SSL Extended Validation EV, qui pour l’instant ne sont pas remis en cause par Google.

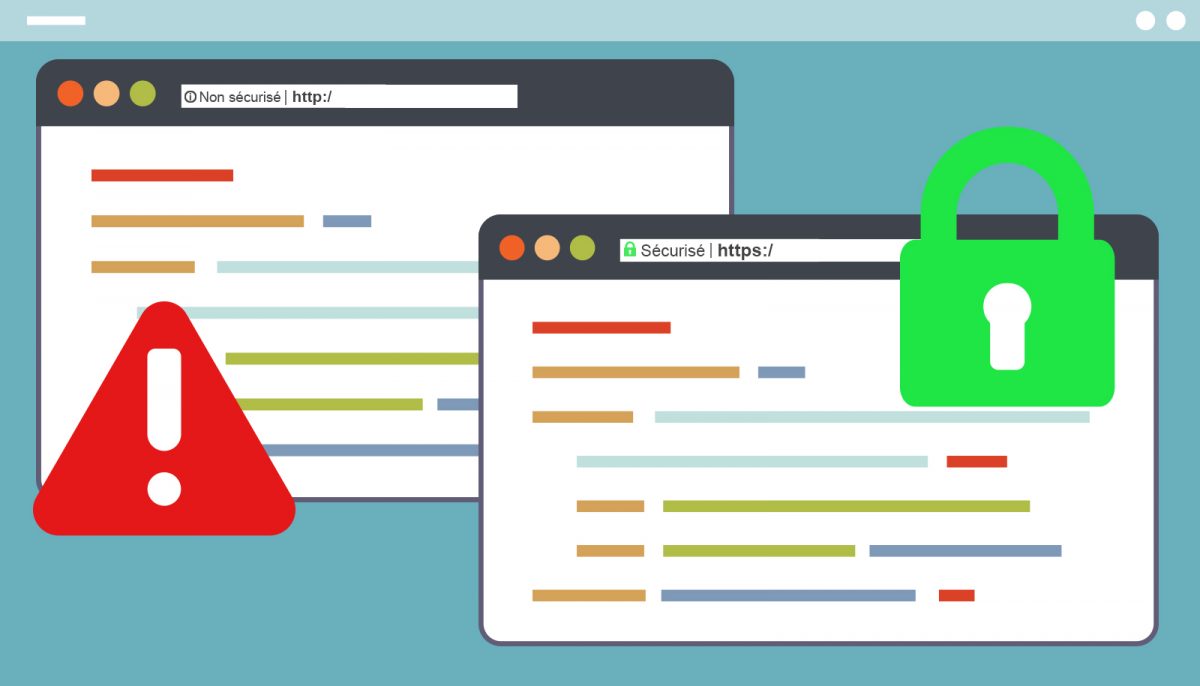

Pour beaucoup c’est un sérieux pas en arrière, il faudra suivre de près cette évolution et penser à mettre en place des certificats SSL Extended Validation EV, qui pour l’instant ne sont pas remis en cause par Google. Désormais, l’affichage des pages HTTP contenant des informations sensibles pour l’internaute, telles que la saisie de mot de passe ou de numéro de carte de crédit, est barré d’un indicateur non sécurisé et pour la première fois de couleur rouge. Les autres pages HTTP sont indiquées non sécurisées en gris. Les pages HTTPS classiques avec un cadenas noir et celles avec un certificat EV affichent en plus le nom de la société… vous suivez ?

Désormais, l’affichage des pages HTTP contenant des informations sensibles pour l’internaute, telles que la saisie de mot de passe ou de numéro de carte de crédit, est barré d’un indicateur non sécurisé et pour la première fois de couleur rouge. Les autres pages HTTP sont indiquées non sécurisées en gris. Les pages HTTPS classiques avec un cadenas noir et celles avec un certificat EV affichent en plus le nom de la société… vous suivez ?

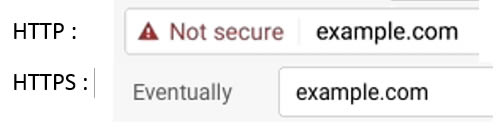

Date non définie – Chrome YY : toujours dans une optique d’augmentation de la sécurité et de protection des identités, Google a dans ses cartons une réflexion en cours sur la fin du système d’url tel que nous le connaissons aujourd’hui… Pour le remplacer par un système nouveau et plus simple, affaire à suivre…

Date non définie – Chrome YY : toujours dans une optique d’augmentation de la sécurité et de protection des identités, Google a dans ses cartons une réflexion en cours sur la fin du système d’url tel que nous le connaissons aujourd’hui… Pour le remplacer par un système nouveau et plus simple, affaire à suivre…

![[INFOGRAPHIE] Sécurisez votre infrastructure DNS](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2018/10/infographie-DNS-OK-1200x1161.jpg)

![Infographie DNS [Infographie] Sécurisez votre infrastructure DNS](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2018/10/infographie-DNS-OK-1024x991.jpg)

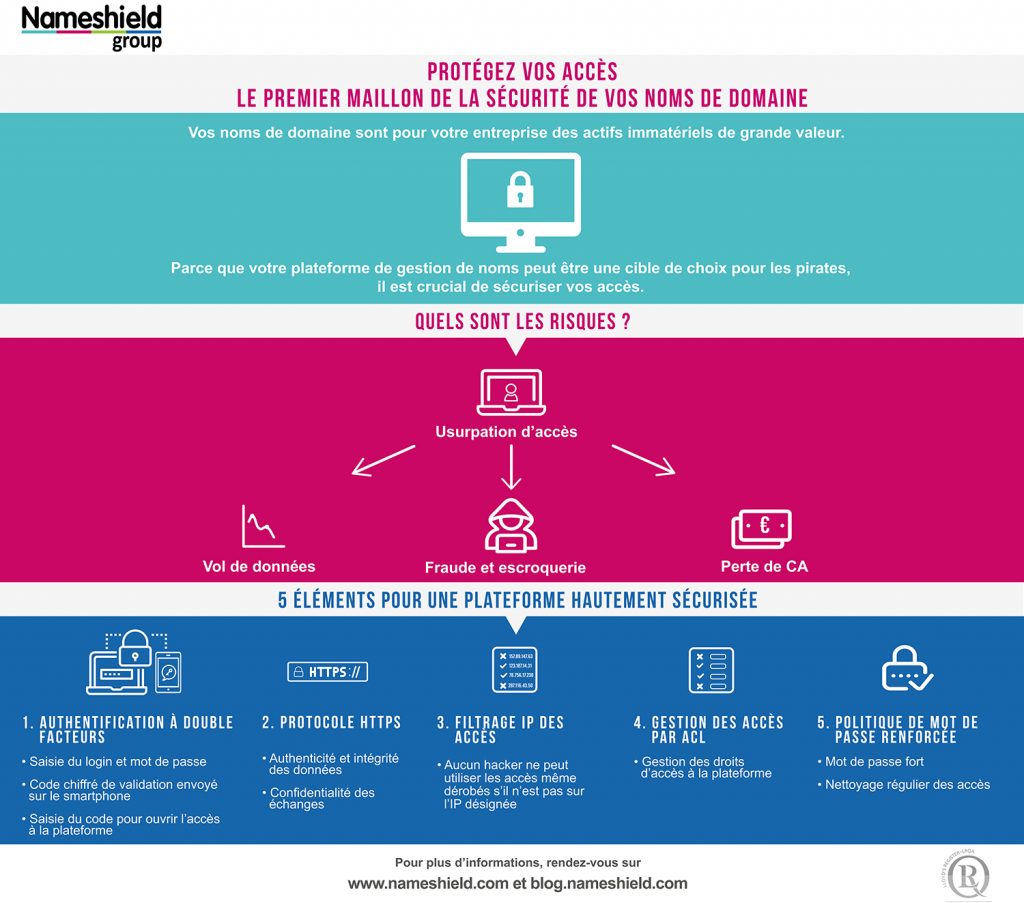

![[INFOGRAPHIE] Protégez vos accès ! Le premier maillon de la sécurité de vos noms de domaine](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2018/10/infographie-plateforme-sécurisée-OK-1200x1058.jpg)