Ein im November 2024 veröffentlichter Bericht von Interisle Consulting mit dem Titel Cybercrime Supply Chain 2024: Measurements and Assessments of Cyber Attack Resources and Where Criminals Acquire Them zeigt, dass Cyberkriminelle ihren Verbrauch an Domainnamen für Cyberangriffe stark erhöht haben, insbesondere bei neuen generischen Top Level Domains (TLD).

Der Studie zufolge wurden im Jahr 2024 mehr als 8,6 Millionen einzigartige Domains bei Cyberangriffen verwendet, verglichen mit 4,8 Millionen im Jahr 2023, was einem Anstieg von 81 % entspricht. Der Bericht zeigt auf, dass Cyberkriminelle häufig Domainnamen mit legitimer Erscheinung registrieren (Cybersquatting), um ihre kriminellen Aktivitäten zu erleichtern. Da viele Registrare zum Zeitpunkt der Registrierung keine Überprüfung der Identität des Antragstellers oder der Existenz etablierter Markennamen durchführen, ist dies einfach.

In dem Bericht wird die Vermutung aufegstellt, dass die Betrüger zu diesem Zweck eine wachsende Vorliebe für neue generische Top-Level-Domains zeigen. Diese Schlussfolgerung bestätigen, die Daten des Nameshield-Dienstes zur Bekämpfung von Cybersquatting und der Schlichtungsstellen, die befugt sind, Streitigkeiten über Domainnamen außergerichtlich beizulegen.

Was sind neue generische Top-Level-Domains?

Angesichts der wachsenden Bedeutung des Internets in der Wirtschafts-, Sozial- und Kulturwelt hat die ICANN im Jahr 2012 einen Aufruf zur Einreichung von Bewerbungen zur Einführung neuer gTLDs der ersten Ebene gestartet.

Die Öffnung neuer gTLDs hat über 1500 neue Top Level Domains auf den Markt gebracht, die in drei Kategorien unterteilt sind: Branchen (z. B. .poker, .music, .hotel, .sport usw.), geografische Gebiete (.paris, .bzh, .africa, .vegas usw.) und Unternehmen (Corporates), die Unternehmen die Möglichkeit bieten, eine Marke oder einen Firmennamen als Top Level Domain zu verwenden (z. B. .loreal, . audi, .apple, .microsoft usw.).

Sie kamen zu den historischen generischen Top Level Domains hinzu, die am weitesten verbreitet sind (z. B.: .com, .net, .org, .info, .biz usw.), sowie zu den geografischen Top Level Domains, die ein Land oder ein Gebiet identifizieren können (z. B.: .de, .at, .uk, .cn usw.).

Die neuen generischen Top Level Domains sind bei Cyberkriminellen sehr beliebt

Im Rahmen der Studie von Interisle Consulting wird die kriminelle Nutzung von Domainnamen unter dem Gesichtspunkt der drei häufigsten und für die betroffenen Unternehmen kostspieligsten Angriffsvektoren untersucht: Malware, Phishing und Spam. Die Daten der Studie wurden aus Berichten über diese drei Arten von Betrug zusammengestellt, die von elf öffentlichen oder kommerziellen Bedrohungs- und Reputationsdiensten gesammelt wurden.

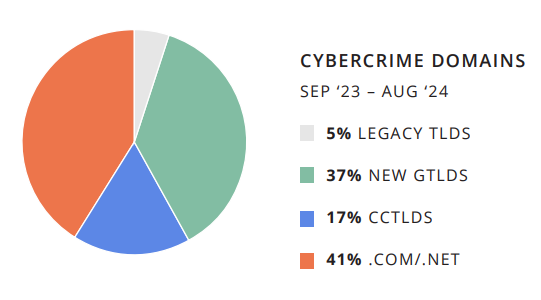

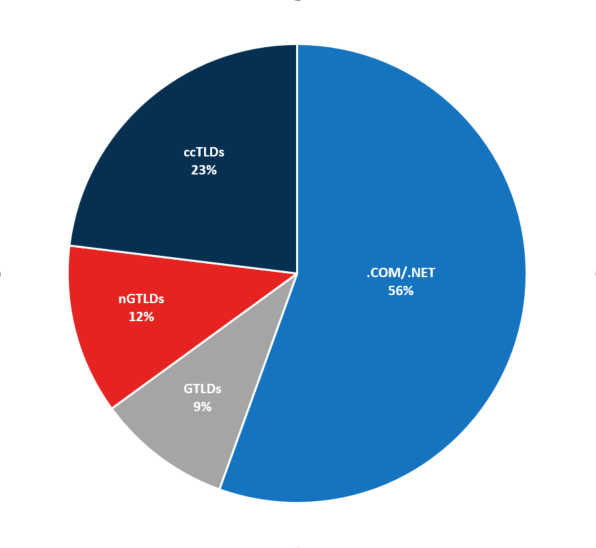

Für die Analyse wurden die TLDs in vier Kategorien unterteilt: .com und .net; andere generische und vor 2013 eingeführte TLDs wie . org, .biz und .info; die geografischen TLDs, die sogenannten ccTLDs (z. B. .at, .de, .cn, .co…); die neuen generischen TLDs, die ab 2014 eingeführt wurden (z. B. .top, .shop, .vip, .xyz…).

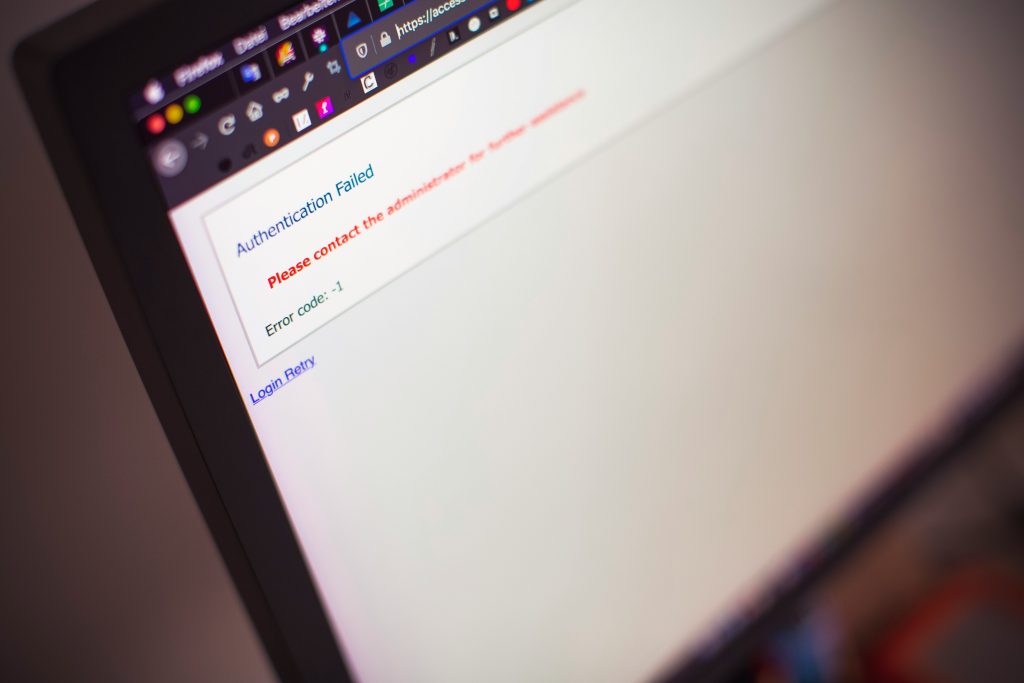

Aufteilung der zwischen September 2023 und August 2024 registrierten Domainnamen nach TLD

Die Analyse der gesammelten Berichte zeigt jedoch, dass die Domainnamen in .com und .net zwar fast die Hälfte aller zwischen September 2023 und August 2024 registrierten Domainnamen ausmachen, aber nur etwas mehr als 40 % der Domains, die für kriminelle Zwecke genutzt werden. Obwohl die in den letzten Jahren eingeführten neuen generischen Top Level Domains nur 11 % des Marktes für Domainnamen ausmachen, sind sie für rund 37 % der zwischen September 2023 und August 2024 gemeldeten Cyberkriminalitätsdomains verantwortlich.

Verteilung der Cyberkriminalitätsdomainnamen nach Top Level Domain zwischen September 2023 und August 2024

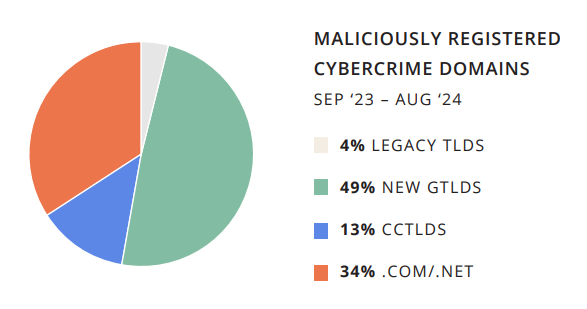

Die Studie geht noch einen Schritt weiter und unterteilt die für kriminelle Aktivitäten gemeldeten Domainnamen in zwei Kategorien: Domainnamen, die absichtlich registriert wurden, um eine böswillige oder kriminelle Handlung zu begehen (für böswillige Zwecke registrierte Domains), und Domainnamen, die für legitime Zwecke registriert, aber nach einer Cyberattacke von Kriminellen kompromittiert wurden. Diese Unterscheidung ermöglicht es, festzustellen, dass die neuen generischen Top Level Domains in etwa 49 % der Fälle von Domainnamen, die zu böswilligen Zwecken registriert wurden, während des untersuchten Zeitraums verwendet werden.

Verteilung der Domainnamen, die zwischen September 2023 und August 2024 für böswillige Zwecke registriert wurden, nach Endung

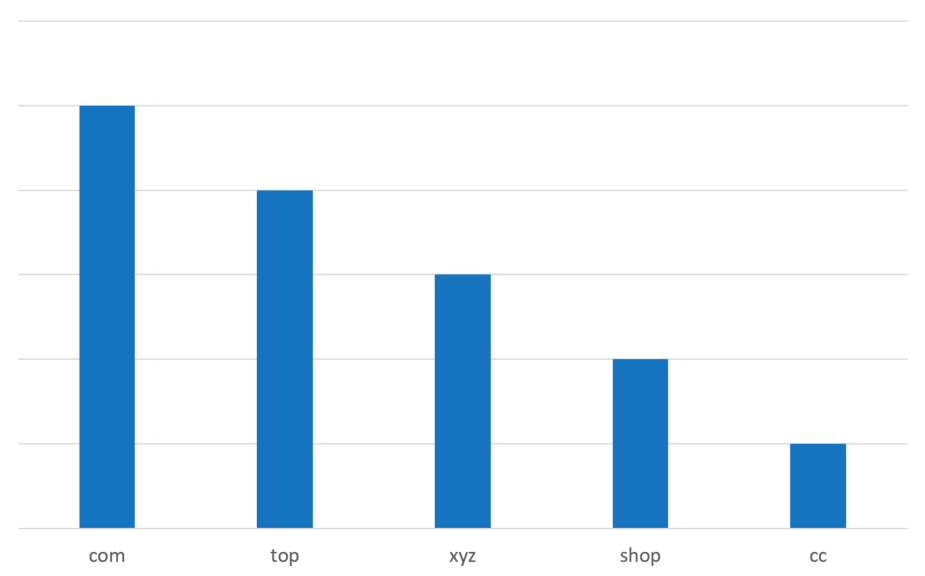

Die neuen Endungen, die für ihre Mindestanforderungen an die Registrierung und ihre niedrigen Kosten bekannt sind, werden zunehmend von Betrügern bevorzugt. So boten beispielsweise neun der Top Level Domains mit den höchsten Werten für Cyberkriminalität in der Studie Registrierungsgebühren von weniger als 1,00 $ und zweiundzwanzig Gebühren von weniger als 2,00 $ an. Zum Vergleich: Der niedrigste Preis für einen .com-Domainnamen lag im Untersuchungszeitraum bei 5,91 $.

Der Bericht erstellt somit eine TOP 5 der wichtigsten TLDs, für die die größte Anzahl böswilliger Registrierungen im Jahr 2024 gemeldet wurde: Darunter befinden sich drei neue generische Top Level Domains, .top, .xyz und .shop.

TOP 5 der wichtigsten TLDs, für die die größte Anzahl böswilliger Registrierungen im Jahr 2024 gemeldet wurde

Fokus auf Cybersquatting, ein ähnlicher Trend

Um Domainnamen, die mit der Absicht registriert wurden, eine böswillige Handlung zu begehen, zu kategorisieren und sie von Domainnamen zu unterscheiden, die für kriminelle Aktivitäten kompromittiert wurden, hat Interisle Consulting hat eine Reihe von Kriterien festgelegt,. Die Verwendung von Cybersquatting ist eines dieser Kriterien.

Cybersquatting ist eine Technik, die darin besteht, missbräuchlich einen Domainnamen zu registrieren, der mit einer Marke, einem Handelsnamen, einem Nachnamen oder einer anderen Bezeichnung, identisch ist oder dieser ähnelt. Auf diese hat der Anmelder keine Rechte und nutzt sie oft zu böswilligen Zwecken. Die Auswirkungen für die rechtmäßigen Einheiten sind zahlreich und oft kostspielig: finanzielle Verluste, Rufschädigung der Marke, Sicherheitsverletzungen.

Wir unterstützen mehr als 300 Unternehmen im Kampf gegen Cybersquatting und bieten Ihnen hier eine detaillierte Studie über die von Betrügern, die diese Technik anwenden, am häufigsten verwendeten Top Level Domains. Die unten untersuchten Daten beziehen sich auf das Jahr 2024 und die Domainnamen. Die wurden von unserem Analystenteam durchleuchtet und konnten durch unsere Tools mit Sicherheit als Cybersquatting gegen die für unsere Kunden überwachten Marken eingestuft werden. Aufgrund der Anzahl und der Art dieser Kunden kann diese Analyse nicht objektiv und schlüssig sein, hat aber den Vorteil, eine Tendenz aufzuzeigen.

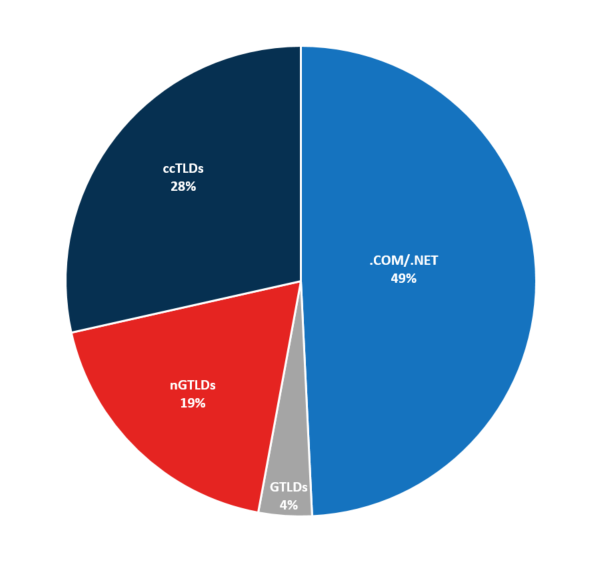

Nach den Ergebnissen unserer Abteilung zur Bekämpfung von Cybersquatting, welche die von Interisle Consulting verwendete Einteilung der Erweiterungen übernimmt, stehen die TLDs generisch .com und .info an der Spitze der am häufigsten verwendeten Erweiterungen, um irreführende Domainnamen zu registrieren. Die Endung .com zeichnet sich dadurch aus, dass knapp die Hälfte der Domainnamen, die ein eindeutiges Risiko darstellen und unseren Kunden gemeldet wurden, mit dieser Endung registriert wurden.

Aufteilung der als Cybersquatting eingestuften Domainnamen nach Endung im Jahr 2024

An zweiter Stelle stehen die geografischen Top Level Domains, die sogenannten ccTLDs: Sie machen etwas mehr als ein Viertel der Top Level Domains aus, die am häufigsten für die Registrierung irreführender Domainnamen verwendet werden. Die fünf am häufigsten beobachteten ccTLDs durch unseren Überwachungsdienst im Jahr 2024 waren die Erweiterungen fr, .de, .pl, .ru und .cn.

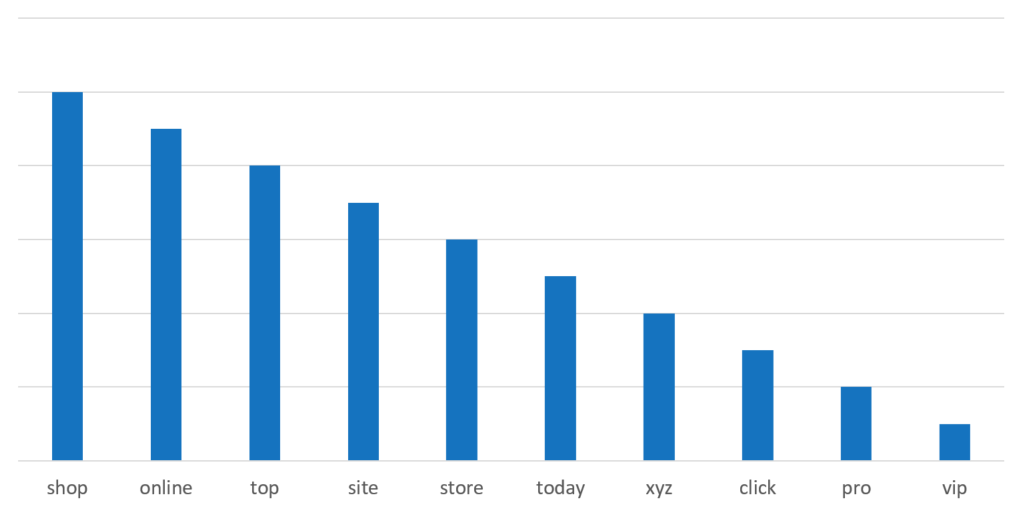

An dritter Stelle stehen die neuen generischen Top Level Domains, die fast ein Fünftel der beobachteten TLDs in Fällen von Cybersquatting ausmachen, die Nameshield für seine Kunden gemeldet hat, wobei die TLD .shop die anderen bei weitem übertrifft. Es folgen .online, .top, .site und .store.

Top 10 der neuen generischen Top Level Domains, die für die Registrierung von Domainnamen verwendet wurden, die 2024 als Cybersquatting eingestuft wurden

Auch wenn diese Beobachtungen nicht exakt mit denen der Studie von Interisle Consulting übereinstimmen, stellt unser Service ebenfalls einen Anstieg der Verwendung neuer generischer Top Level Domains im Jahr 2024 im Vergleich zu 2023 fest. Im Jahr 2023 wurden 12 % der von unserem Team bei ihrer Erkennung als Cybersquatting eingestuften und registrierten Domainnamen mit einer neuen generischen Endung registriert, im Jahr 2024 waren es bereits 19%. .

Verteilung der als Cybersquatting eingestuften Domainnamen nach Endung im Jahr 2023

Insgesamt ließ sich im Bezug von Cybersquatting, auf den von uns meist beobachteten Top 20 von 2024 im Vergleich zu 2023 ein Anstieg der Verwendung von neuer generischer Top Level Domains verzeichnen, mit Ausnahme von .site:

Unter den Top 20 der Top Level Domains, die von unserem Dienst am häufigsten für die Registrierung von Domainnamen im Zusammenhang mit Cybersquatting im Jahr 2024 verwendet beobachtet wurden, ist im Vergleich zu 2023 insgesamt ein Anstieg der Verwendung neuer generischer Top Level Domains zu beobachten, mit Ausnahme von .site:

| TLD | 2024 | 2023 |

|---|---|---|

| 2024 | 2023 | |

| .com | 53,19% | 57,46% |

| .info | 7,07% | 8,12% |

| .fr | 6,98% | 11,80% |

| .shop | 6,25% | 1,41% |

| .de | 3,40% | 0,58% |

| .pl | 2,76% | 0,34% |

| .net | 2,58% | 6,36% |

| .online | 2,22% | 1,55% |

| .ru | 1,99% | 1,10% |

| .org | 1,77% | 2,72% |

| .cn | 1,40% | 0,69% |

| .top | 1,36% | 0,55% |

| .site | 1,31% | 1,41% |

| .store | 1,27% | 0,69% |

| .br | 1,27% | 0,52% |

| .today | 1,13% | 0,00% |

| .xyz | 1,09% | 0,69% |

| .es | 1,04% | 0,17% |

| .uk | 1,00% | 1,10% |

| .co | 0,91% | 0,65% |

Ein Trend, der sich auch in den Entscheidungen zu außergerichtlichen Beschwerden widerspiegelt

Das auf Vorschlag der ICANN eingerichtete außergerichtliche Verfahren UDRP („Uniform Domain-Name Dispute Resolution Policy“) ermöglicht die Sanktionierung offensichtlicher und unbestreitbarer Markenrechtsverletzungen, die sich aus der Reservierung identischer oder ähnlicher Domainnamen durch Dritte (Cybersquatting) ergeben.

Die UDRP gilt für generische (gTLDs) und neue Top Level Domains (new gTLDs), aber auch für bestimmte geografische Top Level Domains (ccTLDs), deren Registrierungsstelle die von der UDRP-Grundsätze akzeptiert wurden. Der Anwendungsbereich dieses Verfahrens ist internationaler Natur und bietet einen einfachen Mechanismus zur Beilegung von Streitigkeiten über ein von der ICANN akkreditiertes Schiedsgericht.

Die Domainnamen, für die ein Schiedsverfahren bei einem akkreditierten Zentrum beantragt wurde, können die Realität des Cybersquatting nicht genau veranschaulichen. Denn die daraus gewonnenen statistischen Daten spiegeln nur die Marken wider, deren Inhaber eine Überwachungs- und Abhilfestrategie für Verletzungsfälle eingeführt haben. Außerdem stellen sie nur eine einzige Art von Abhilfemaßnahmen dar, die durchgeführt werden können. Für die anderen, wie z. B. die Sperrung von Websites (Takedowns), gibt es keine statistischen Daten und somit können diese nicht analysiert werden.

1Die Analyse der im Jahr 2024 in UDRP-Akten am häufigsten beobachteten Endungen zeigt eine Top 10, die aus 6 neuen generischen Endungen besteht, wobei die .com mit großem Abstand an der Spitze liegt. Diese Endung macht 80,44 % der behandelten Fälle unter diesen Top 10 aus, was jedoch einen Rückgang gegenüber dem Anteil von 86,94 % im Jahr 2023 darstellt. Obwohl die Endungen, die die Top 10 2024 bilden, mit denen von 2023 identisch sind, ist der Anteil der UDRP-Fälle, die sich auf die neuen generischen Endungen beziehen, für jede von ihnen gestiegen.

| Rang | TLD | 2024 | 2023 |

| 1 | .com | 80,44 % | 86,94 % |

| 2 | .shop | 5,52 % | 1,94 % |

| 3 | .net | 4,49 % | 3,78 % |

| 4 | .org | 2,79 % | 2,41 % |

| 5 | .online | 1,90 % | 1,27 % |

| 6 | .store | 1,17 % | 1,00 % |

| 7 | .top | 1,16 % | 0,64 % |

| 8 | .xyz | 1,13 % | 0,63 % |

| 9 | .site | 0,99 % | 0,53 % |

| 10 | .info | 0,40 % | 0,86 % |

Da die UDRP-Verfahren nicht auf alle Fälle im Zusammenhang mit geografischen Top Level Domains angewandt werden können, außer auf diejenigen, für die die Registrierungsstelle die UDRP-Grundsätze akzeptiert hat, deckt sich diese Top 10 sehr stark mit den Top Level Domains von 2024, die von unserer Abteilung am häufigsten beobachtet wurden, um Domainnamen für Cybersquatting zu registrieren.

Welche Lösungen gibt es angesichts dieser Feststellung?

Um sich vor der Registrierung von Domainnamen zu schützen, die Ihrer Marke ähneln, besteht die erste Maßnahme darin, ein optimiertes Portfolio von Domainnamen zu erstellen das eine Strategie zur defensiven Registrierung umfasst. Es geht darum, Domainnamen mit Ihrer Marke auf einer Vielzahl von Endungen zu registrieren und zu verlängern. Dabei sind insbesondere die betrugsanfälligsten Top Level Domains, die branchenspezifischen Endungen, die dem Tätigkeitsbereich der Marke entsprechen, und die als risikoreich angesehenen Endungen relevant, weil sie nicht über ein Streitbeilegungsverfahren verfügen. Dieser Ansatz kann durch die Registrierung von Domainnamen mit Ihrer Marke in ihren plausibelsten Varianten ergänzt werden, um sich vor den Formen des Typosquatting zu schützen, die am ehesten geeignet sind, um Nutzer zu täuschen.

Für ein Unternehmen ist es heutzutage jedoch unmöglich, einen umfassenden defensiven Ansatz zu verfolgen, d. h. so viele Domainnamen wie nötig zu registrieren, um sich vor Betrug um dieses strategische Gut zu schützen, da böswillige Akteure eine Vielzahl an kreativen Möglichkeiten haben.

Heute ist eines der wirksamsten Mittel im Kampf gegen Cybersquatting die frühzeitige Erkennung von Markenverletzungen. Denn die Möglichkeit, diese bereits zum Zeitpunkt ihrer Registrierung zu erkennen, entscheidet über die Möglichkeit, geeignete Gegenmaßnahmen zu ergreifen. Die eingesetzten Erkennungslösungen müssen leistungsstark sein: Jeden Tag werden weltweit Hunderttausende neuer Domainnamen registriert, und unter diesen verbirgt sich eine unbestimmte Anzahl von Betrugsvektoren. Die Überwachungslösungen müssen daher in der Lage sein, alle neu beobachteten Domainnamen, die eine bestimmte Marke imitieren, zu erkennen, die in identischer Form oder aus einer sehr großen Bandbreite von Variationen sowie in Verbindung mit Schlüsselwörtern und Konzepten aus ihrem Wortschatz gesucht werden müssen.

Als souveräner Corporate Domain Registrar und Experte für den Schutz der strategischen Domainnamen seiner Kunden vor Cyberbedrohungen kann Nameshield Sie begleiten und Ihnen Lösungen zum Schutz Ihrer Marke im Internet anbieten.

- Diese Daten wurden aus Daten zusammengetragen, die von der Weltorganisation für geistiges Eigentum (WIPO), dem National Arbitration Forum (NAF), dem tschechischen Schiedsgericht (CAC), dem kanadischen Internationalen Internet-Streitbeilegungszentrum (CIIDRC) und dem asiatischen Domain Name Dispute Resolution Centre (ADNDRC) zur Verfügung gestellt wurden. ↩︎