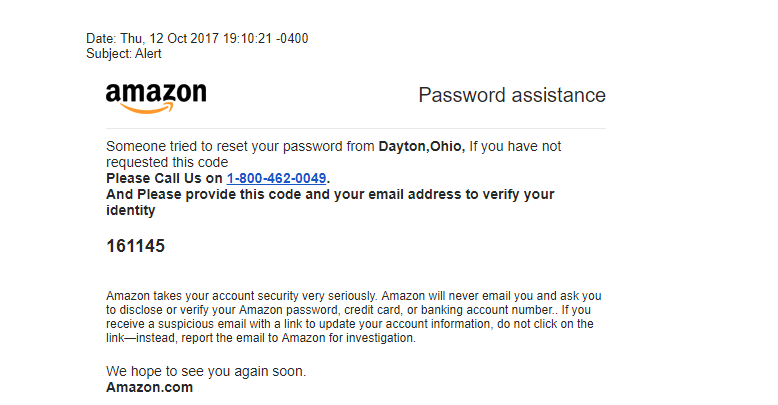

Récemment, plusieurs campagnes de fraudes proposant ici des chaussures Nike gratuites, là des bons d’achat de 500 € chez Ikea ont fait rage. Dernier cas en date, une campagne de mails frauduleux annonçant le gain de billets d’avion d’une sympathique valeur de 500 € gracieusement offerts aux gagnants d’un soi-disant jeu concours proposé par la compagnie aérienne Air France. Cette arnaque a fait le tour de France, diffusée sur les réseaux sociaux, par courriel et ayant même été relayée sur WhatsApp.

Une typographie trompeuse : le typosquatting

Si l’on survolait le mail en question d’un regard rapide, le lien www.airfrạnce.com, inséré dans les messages, semblait bien correspondre à l’adresse du site officiel d’Air France. A un détail près… Le « a » de France n’est pas un « a » issu de l’alphabet latin, mais le « ạ » de l’alphabet vietnamien. A un point près donc ! Superbe cas de typosquatting, pratique consistant donc à duper l’internaute en remplaçant, ajoutant ou encore supprimant une lettre dans un nom de domaine reprenant la marque notoire. La vigilance en berne, l’internaute pensant être sur un site fiable, clique sur ledit lien, et se retrouve redirigé vers une page totalement indépendante du site officiel de la marque. Sur cette page, un formulaire à compléter de ses précieuses données personnelles pour avoir la chance de remporter dans l’affaire qui nous occupe des billets gratuits. De l’escroquerie confirmée.

L’objectif de ces campagnes de phishing et de fraude est de réunir autant d’informations personnelles que possible. Autrement dit, les usurpateurs d’identité potentiels à l’origine de ce type d’arnaque en ligne cherchent à obtenir l’email, le numéro de téléphone, et toutes données intéressantes des internautes piégés.

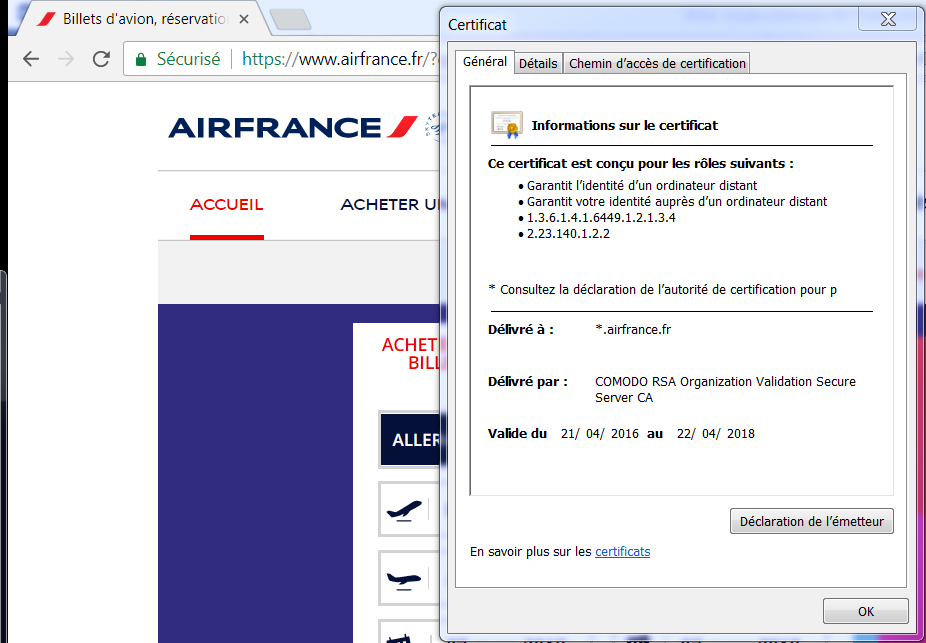

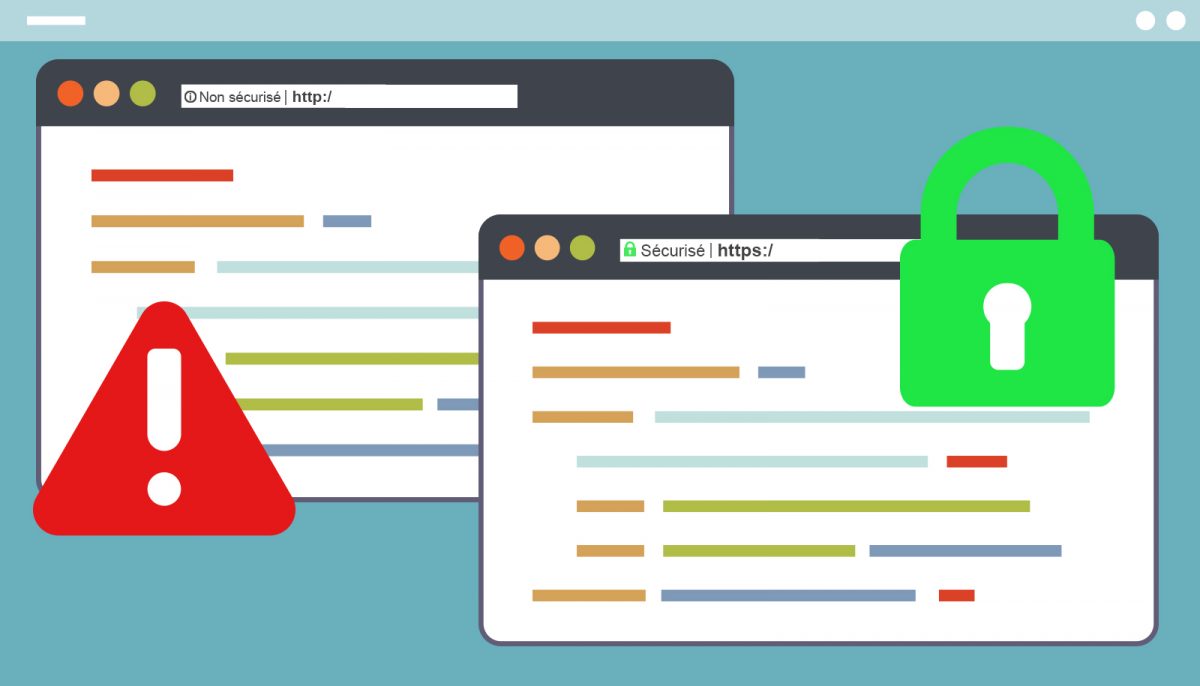

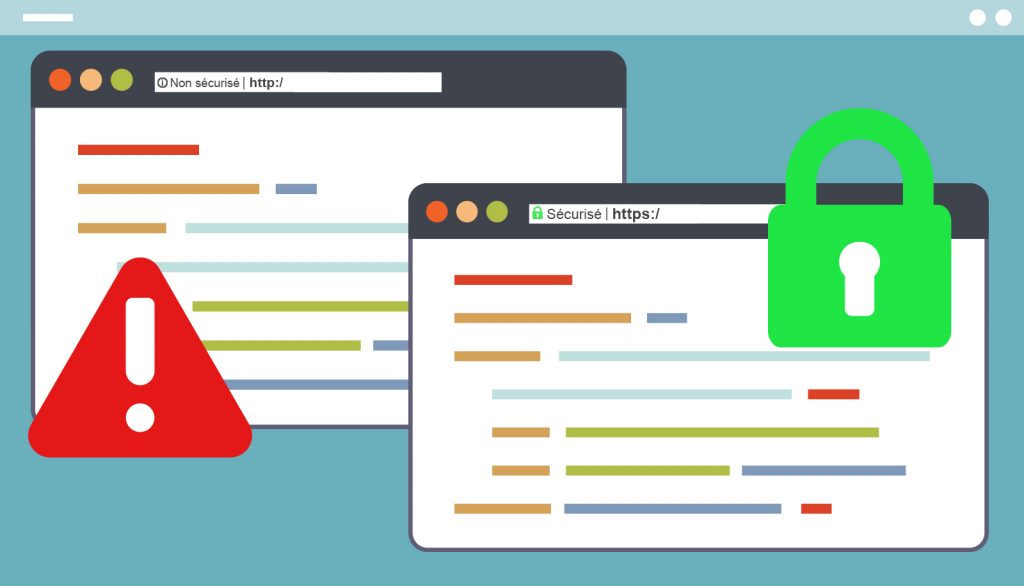

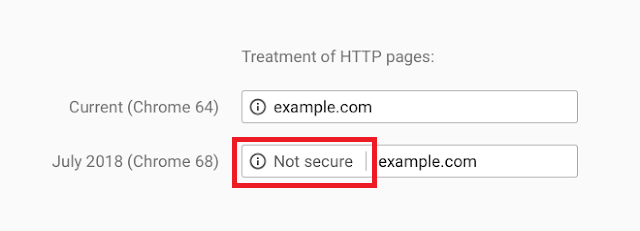

C’est à la suite de l’alerte lancée par le site Zataz qu’Air France a confirmé qu’il s’agissait bien d’une fraude. Elle a également incité les internautes à ne pas considérer ce type de message. Il est d’ailleurs important de préciser que le site officiel de la compagnie aérienne est sécurisé et authentifié par un certificat SSL, les moteurs affichant bien le https://www.airfrance.fr

Que faire face à ces arnaques et comment les éviter ?

Le premier réflexe à adopter côté utilisateur est bien sûr la méfiance. Plus l’offre et les gains annoncés sont alléchants, plus il convient de redoubler de prudence. Ne communiquez pas vos données personnelles via un quelconque formulaire ou par retour de mail sans vous être au préalable assurés de l’authenticité de la demande.

Vérifiez toujours l’URL finale de la page sur laquelle vous avez été redirigés, attention bien sûr à la typographie. En général, seules les informations sur site sont officielles. La présence d’un certificat SSL et l’affichage des données propriétaire sont également un bon indicateur.

Du côté des titulaires de marques, une stratégie de nommage et de dépôts défensifs adaptés permet de protéger au mieux ses utilisateurs. La mise en place de surveillances efficaces permettra également de détecter au plus tôt les tentatives de phishing et d’agir précocement pour les faire cesser.

Ces 23 et 24 janvier, a eu lieu à Lille, la 10ème édition du Forum International de la Cybersécurité (FIC). Avec 7000 participants, 240 partenaires et 60 nationalités représentées, il s’agit d’un événement de référence en matière de cybersécurité et de confiance numérique, réunissant l’ensemble des acteurs en France et en Europe.

Ces 23 et 24 janvier, a eu lieu à Lille, la 10ème édition du Forum International de la Cybersécurité (FIC). Avec 7000 participants, 240 partenaires et 60 nationalités représentées, il s’agit d’un événement de référence en matière de cybersécurité et de confiance numérique, réunissant l’ensemble des acteurs en France et en Europe.

Le Label France Cybersecurity est la garantie pour les utilisateurs que les produits et services de Nameshield sont français et qu’ils possèdent des fonctionnalités claires et bien définies, avec un niveau de qualité en matière de cybersécurité vérifié par un jury indépendant.

Le Label France Cybersecurity est la garantie pour les utilisateurs que les produits et services de Nameshield sont français et qu’ils possèdent des fonctionnalités claires et bien définies, avec un niveau de qualité en matière de cybersécurité vérifié par un jury indépendant.