Si l’ICANN pose régulièrement ses bagages sur le continent asiatique, il faut remonter à l’ICANN57 il y a 10 ans pour retrouver l’Inde comme pays hôte. Après Hyderabad en 2016, c’est la capitale économique Mumbai qui a accueilli le 85ème sommet de l’ICANN du 7 au 12 mars derniers. Un sommet à seulement sept semaines de l’ouverture de la fenêtre de candidatures aux nouvelles extensions sous le prisme d’un contexte géopolitique chamboulé par le début des frappes militaires en Iran et au Liban.

Une participation qui reste forte malgré le contexte géopolitique

L’ICANN a indiqué une participation de 1407 participants sur site de 112 pays, un chiffre proche des valeurs habituelles des premiers sommets annuels de l’organisation. On a néanmoins eu le sentiment que les salles qui ont accueilli les 200 sessions paraissaient plus clairsemées qu’à l’accoutumée. L’incidence de l’intervention armée en Iran sur les désertes aériennes impactées dans toute la région n’y est sans doute pas étrangère. Nombre de participants ont en effet indiqué avoir dû opter pour une participation à distance ou raccourcie en raison des incertitudes sur les vols.

Une cérémonie d’ouverture entre gravité et focalisation sur le travail à réaliser

La présidente du conseil d’administration de l’ICANN, Tripti Sinha a rappelé aux hôtes lors de la cérémonie d’ouverture qu’elle est née dans l’Etat de Maharashtra dont Mumbai est la capitale. Elle a évoqué la situation globale en précisant que l’ICANN85 se déroule « dans une période de souffrance profonde ». Mais elle a aussi tenu à rappeler que ce qui nous unit est plus fort en évoquant un proverbe sanskrit : « Le monde est une seule famille » qui fait écho au slogan de l’ICANN : « Un monde, un Internet ».

Pour Tripti, cette semaine devait se concentrer sur trois grands sujets :

- La conclusion d’examen du SMSI +20 qui reconnait le rôle de la gouvernance multipartite de l’Internet ;

- La redevabilité et la transparence avec la nouvelle revue holistique de l’ICANN en cours ;

- Et le lancement de la nouvelle série de candidatures à des projets d’extensions Internet.

Sur ce dernier point elle a rappelé qu’il est « l’aboutissement d’années de travail ».

Kurtis Lindqvist, le Président de l’ICANN, a ajouté à ces sujets le travail en cours pour amener à des délais contraignants sur les demandes urgentes d’accès aux données d’enregistrement des noms de domaine et les technologies d’authentification ainsi que les progrès encore nécessaires sur les abus du DNS.

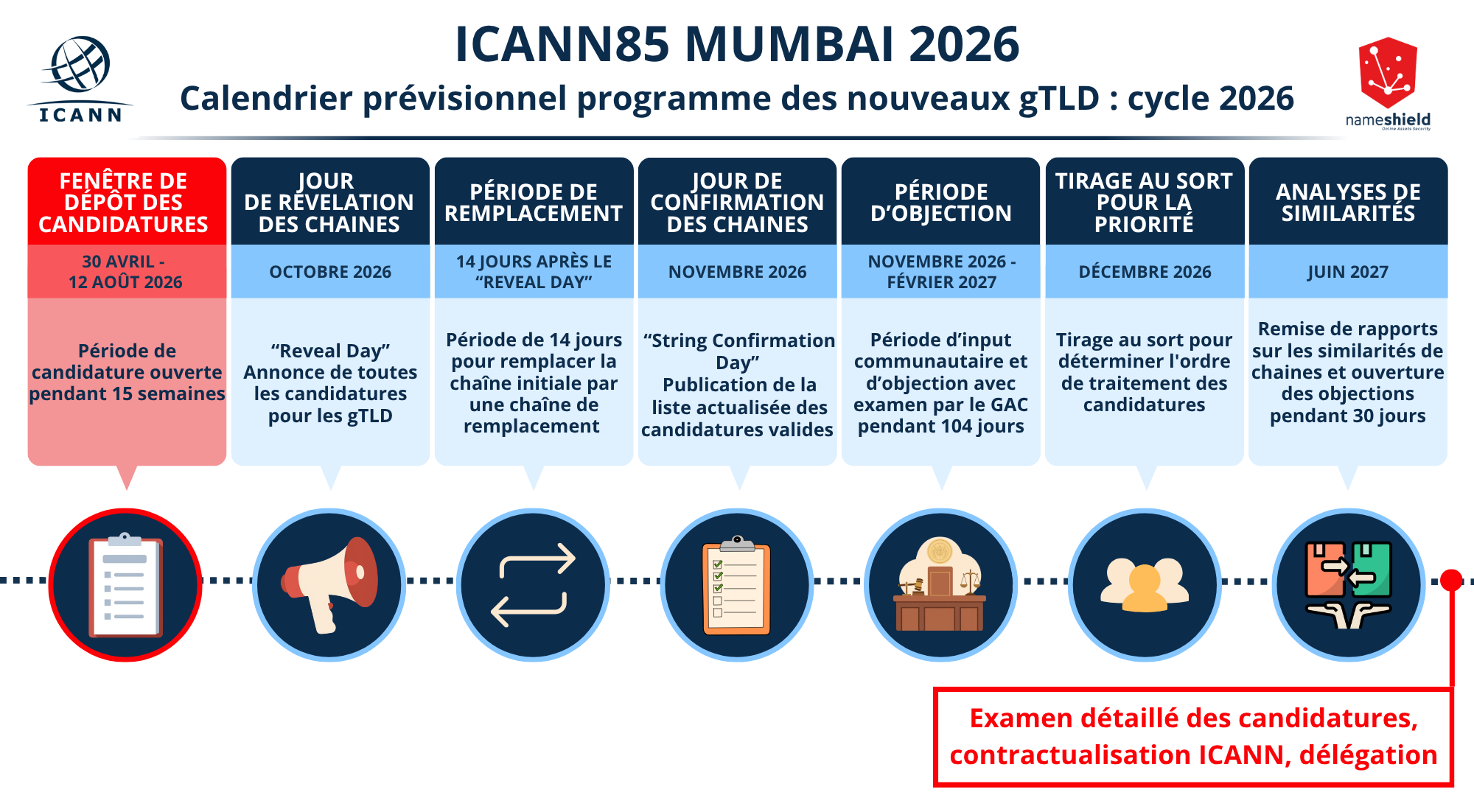

Le calendrier détaillé du prochain round dévoilé

Pas moins de huit sessions thématiques et opérationnelles étaient consacrées au prochain round de nouvelles extensions. Que faut-il en retenir ?

L’ICANN85 a tout d’abord permis de confirmer les grandes étapes à venir du programme ainsi que les dates envisagées.

Du 30 avril au 12 août 2026 : Fenêtre de dépôt des candidatures.

Jusqu’à début octobre 2026 : Période de vérifications administratives des candidatures par l’ICANN.

Mi-octobre : « Reveal Day » (Jour des révélations). Il s’agit de la publication officielle par l’ICANN de la liste complète des candidatures valides déposées.

Jusqu’à début novembre : Période de remplacement des chaînes. C’est un nouveau mécanisme qui permet aux candidats qui ont demandé une même extension ou des extensions jugées similaires d’abandonner leur chaîne initiale et de basculer vers une chaîne de remplacement déclarée dans leur dossier. Les demandeurs d’extensions dot brand pourront opter pour l’ajout à leur marque d’un terme correspondant aux biens et services déclarés dans leur marque enregistrée. La fenêtre de remplacement doit durer 14 jours. L’ICANN espère ainsi réduire les contentieux entre candidats qui demandent des extensions identiques ou trop similaires.

Mi-novembre : « String confirmation Day » (Jour de confirmation des chaînes). L’ICANN va publier la liste officielle et définitive des candidatures aux nouvelles extensions déposées.

Novembre 2026 – Février 2027 (104 jours) : Période d’input communautaire et d’objections. Elle permet aux membres du GAC, l’instance qui représente les gouvernements et aux observateurs de soumettre des commentaires, avis, alertes et des objections.

En parallèle, mi-décembre l’ICANN envisage d’organiser un tirage au sort qui va déterminer l’ordre dans lequel les candidatures seront traitées pendant le processus d’évaluation. Ce dispositif a déjà existé lors du round de 2012.

Juin 2027 : Date de restitution des rapports conduits par un panel d’évaluation sur les similarités de chaînes parmi les candidatures soumises et au regard des extensions déjà existantes. Une période d’objection de 30 jours va être ouverte pour contester une chaîne candidate si elle créée une confusion avec une autre extension.

A partir du second semestre 2027 : La résolution des contentieux devrait suivre ainsi que l’étude des candidatures pour avancer vers la contractualisation et l’insertion à la racine du DNS, la tant attendue délégation des premières extensions.

L’ICANN a tenu à préciser que ces dates restent sujettes à des ajustements notamment en fonction du volume de candidatures qui vont être soumises. L’ICANN a néanmoins indiqué s’être doté de capacités suffisantes pour pouvoir gérer un volume de candidatures similaire au cycle de 2012, soit près de 2000.

Les derniers outils pour le prochain round enfin connus

Parmi les deux grands éléments encore à confirmer pour la prochaine série, l’outil de soumission des candidatures et le contrat des futurs opérateurs de registres qui vont se positionner.

Au TAS (TLD Application System) de 2012, il faudra désormais ajouter la lettre « M ». Le TAMS (TLD Application Management System) est en effet le nom du nouveau portail que l’ICANN a prévu pour permettre de gérer les candidatures lors du cycle de 2026. Ce portail dévoilé relativement tard est actuellement en phase de tests notamment pour évaluer sa robustesse. Des participants ont regretté n’en prendre connaissance que maintenant d’autant plus qu’il ne prévoit pas certaines fonctionnalités aidantes comme l’export d’informations.

Le nouveau contrat de registre, autre maillon clé pour les futurs opérateurs de registre, a pour sa part trouvé une forme d’épilogue avec l’approbation de ce dernier lors de la session publique du conseil d’administration de l’ICANN qui se tient traditionnellement à la clôture du sommet.

Autres sujets présents, le contexte géopolitique et les abus DNS

Que ce soit au travers de sessions ciblées ou de questions de participants lors de slots de questions-réponses, les sujets géopolitiques se sont aussi invités en filigrane lors de l’ICANN85. L’ICANN a ainsi programmé après la Cérémonie d’ouverture une session appelée : « De la stabilité à la capacité de survie : le rôle de l’ICANN dans l’avenir de la résilience de l’Internet ». Lors de cette session participative, l’ICANN a cherché à examiner comment l’écosystème DNS peut résister à des pannes systémiques globales qui affecteraient le cloud, l’approvisionnement en énergie, la chaîne d’approvisionnement numérique et les dépendances logicielles. Il en ressort par exemple que pour 38% des participants, l’angle mort principal de l’ICANN est la coordination intersectorielle à savoir la communication avec les secteurs de l’énergie, des télécommunications ou de la finance, domaines sur lesquels l’organisation n’a pas d’emprise. En second, c’est sa difficulté à garantir la conformité opérationnelle des registres et bureaux d’enregistrement dans des conditions mondiales qui seraient devenues extrêmement difficiles, qui a été citée. Des participants ont également tenu à sensibiliser l’ICANN sur des situations de fragmentation régionale déjà en cours quand l’accès à Internet est coupé par des autorités ou sur le fait que lorsque des Etats encourent des sanctions internationales, l’ICANN doit veiller à ne pas pénaliser des participants potentiels aussi bien à suivre ses sessions qu’à pouvoir candidater lors du prochain round.

Sur les abus du DNS, sujet également revenu à plusieurs reprises, un bilan en demi-teinte a pu être dressé sur les effets des amendements contractuels introduits depuis deux années pour les opérateurs de registres et les bureaux d’enregistrement. L’ICANN85 a marqué le lancement opérationnel d’un premier nouveau processus de développement de politique pour travailler sur un mécanisme dit « Associated Domain Checks » (Vérification des domaines associés) qui obligerait les bureaux d’enregistrement à vérifier les autres noms de domaine liés à un même titulaire lorsqu’un domaine est identifié comme malveillant. Son objectif est d’identifier des réseaux de domaines utilisés pour des activités comme le phishing, les botnets ou le malware et d’agir plus rapidement contre des campagnes coordonnées.

A moins de cinq semaines de l’ouverture du dépôt des candidatures pour le prochain round, c’est l’occasion de rappeler qu’une candidature à une extension Internet notamment de .marque doit être anticipée car le temps est désormais compté. L’heure est déjà au sprint final. Se positionner ou pas ? Avec quel projet d’extension et quel projet de second choix envisager le cas échéant ? Quels interlocuteurs solliciter pour aider à rassembler les éléments du dossier de candidature ? Sur quels budgets s’appuyer ? Dans un peu plus de quatre mois la fenêtre va en effet déjà se refermer alors qu’une candidature nécessite de la préparation pour pouvoir couvrir les 225 sous-rubriques du dossier de candidature et tenir des délais contraints.

Nameshield apporte une approche clé en main pour simplifier au maximum toutes vos démarches, tenir les délais, suivre votre candidature de bout en bout pour la mener vers la contractualisation puis l’insertion à la racine du DNS mondial et ensuite vous apporter toute l’expertise pour en tirer les meilleurs bénéfices en garantissant sa pérennité contractuelle et règlementaire dans la durée. S’il est un tips à retenir de l’ICANN85 concernant la prochaine série : « N’attendez pas la dernière minute ». Agissez dès maintenant en nous confiant votre projet.