Chaque jour, de nouvelles cyberattaques viennent mettre à mal les systèmes de défense des entreprises, et fragilisent encore plus les relations avec l’internaute, en particulier sur les sites marchands. Usurpation d’identité et vol de données sont devenus habituels.

Les risques qu’une personne malveillante intercepte les données transmises par l’internaute sur votre site Internet et plus largement toutes les informations transmises entre le navigateur et le serveur de votre site, sont en forte augmentation.

Retrouvez dans cette fiche « 5 minutes pour comprendre », disponible en téléchargement sur le site de Nameshield, quelle est la solution à mettre en place face à ces risques.

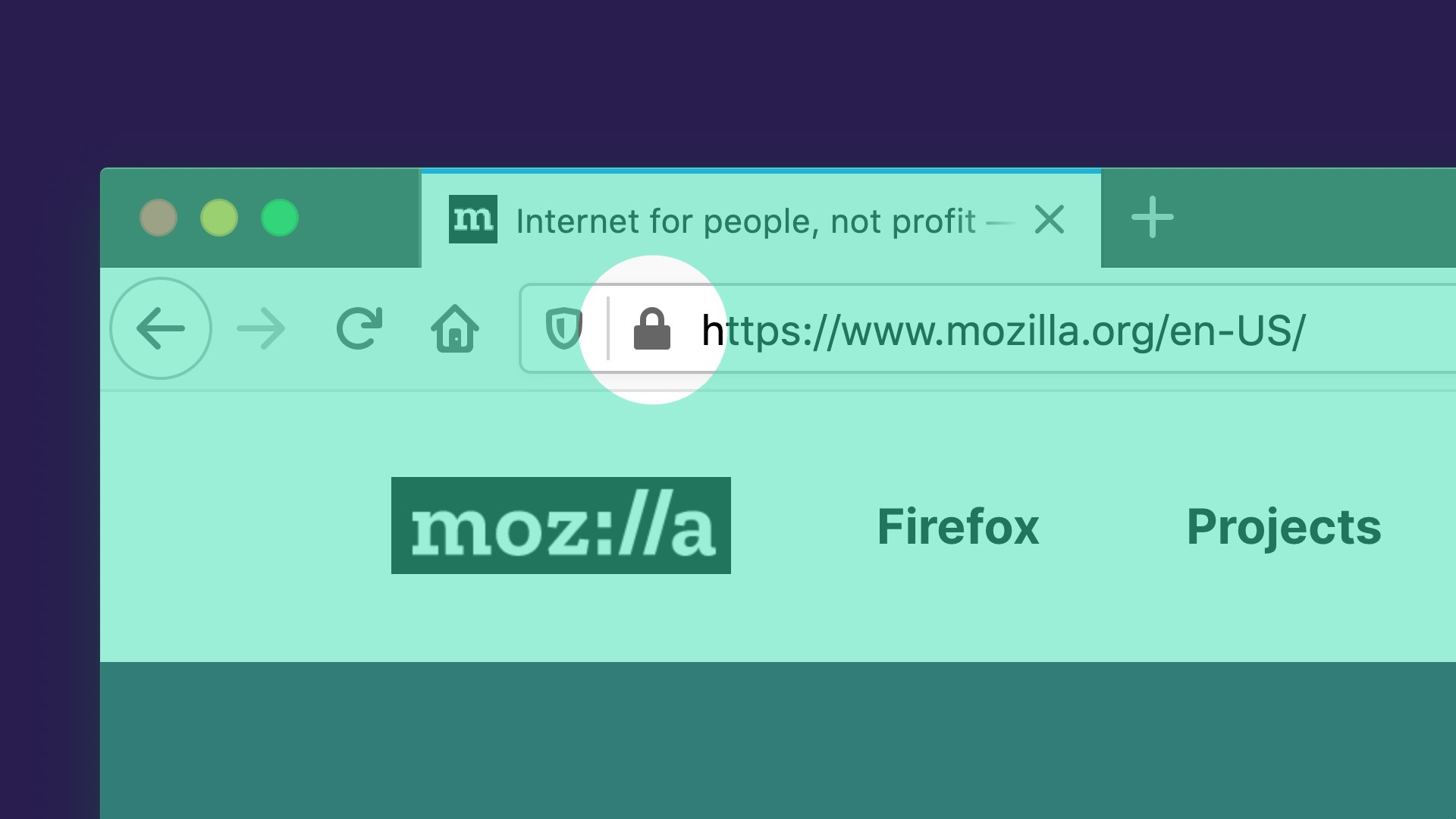

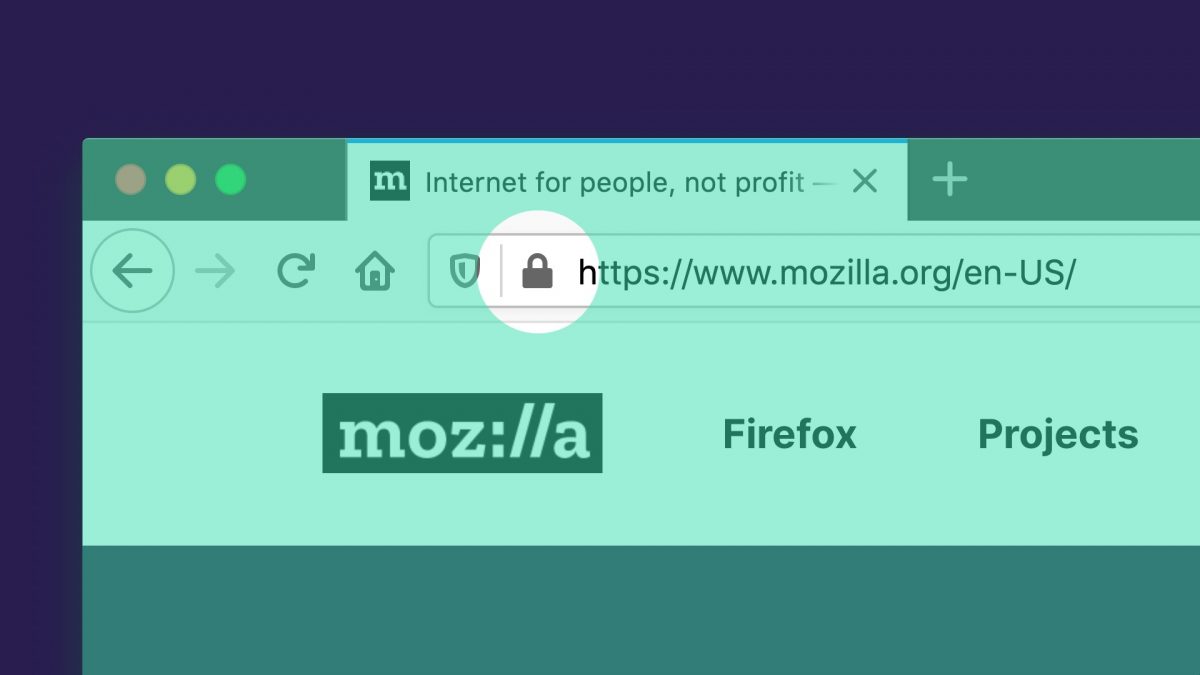

Firefox 83 lance le mode HTTPS-Only

Mozilla a sorti, le 17 novembre dernier, la version 83 du navigateur Firefox, promettant notamment des performances accrues sur le chargement des pages et la réactivité dans la navigation ainsi qu’une baisse significative de la mémoire utilisée.

Mais Mozilla introduit surtout une grande nouveauté dans le petit monde des navigateurs, une option « HTTPS-Only Mode » pour limiter la navigation aux seules connexions sécurisées en HTTPS *.

Mozilla enfonce le clou en ce qui concerne la volonté des principaux navigateurs de faire passer le protocole HTTPS comme le protocole de navigation par défaut en lieu et place du HTTP non chiffré et donc totalement visible.

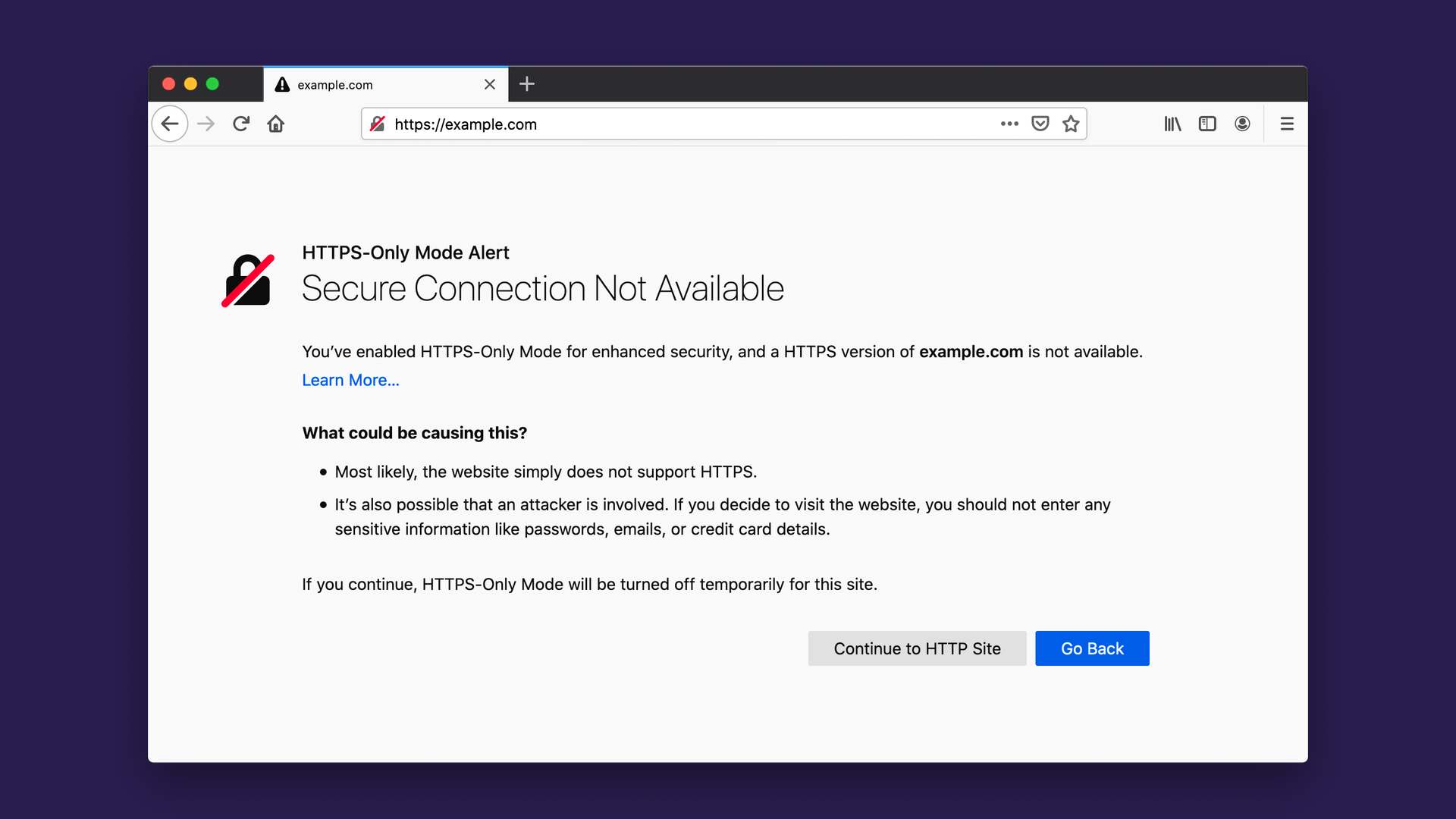

Quel affichage lors de la navigation ?

Lorsque l’option est activée, n’importe quelle page web ne disposant pas d’un certificat SSL/TLS (permettant d’afficher le HTTPS et le cadenas de sécurité dans la barre d’adresse du navigateur) se verra précédée du message d’alerte ci-dessous, rédhibitoire pour les internautes.

A quoi s’attendre dans les années à venir ?

Si l’option n’est pas encore activée par défaut, la direction de Mozilla indique s’attendre à ce que le HTTPS devienne la norme pour naviguer sur le Web. Incités par les évolutions successives des navigateurs et de leurs affichages de plus en plus ostentatoires de l’absence de sécurité, de plus en plus de sites Web migrent vers le HTTPS par défaut. Il y a fort à parier que les fabricants de navigateurs décident de déprécier complètement les connexions HTTP dans un avenir proche, rendant de facto le HTTPS protocole par défaut de la navigation sur le Web.

Comment les entreprises peuvent-elles se préparer ?

La plupart des entreprises ont déjà entamé la migration vers le HTTPS par défaut de leur(s) site(s) Web. Il est important de maintenir à jour un inventaire exhaustif des sites et pages Web de l’entreprise, de maîtriser les certificats SSL-TLS associés dont les risques principaux sont les erreurs de renouvellement et mauvaise installation. Il est primordial d’établir des procédures claires et d’y associer une bonne communication à destination des interlocuteurs en charge des sites Web. Des acteurs tels que Nameshield sont là pour vous accompagner dans cette démarche. Ils disposent de l’expertise et des outils nécessaires à la simplification de ces tâches et à la réduction du risque d’erreur.

* HTTPS : quelques liens utiles au besoin

La croisade de Google pour l’adoption du HTTPS par défaut

Référencement naturel et certificats SSL : faut-il passer au HTTPS:// ?

[REPLAY WEBINAR] Nom de domaine : les clés d’une stratégie de surveillance et de protection

Découvrez lors du replay de ce webinar en quoi le nom de domaine est un actif clé pour votre société, comprenez quelle est sa valeur, quelles sont les formes de cyber-risques qui pèsent sur cet actif et comment mettre en place une stratégie de surveillance et de protection.

De la valorisation financière, aux recommandations techniques (DNS / HTTPS / SSO etc.), en passant par le monitoring, nos experts vous présentent un panorama complet des bonnes pratiques à mettre en place pour défendre efficacement votre territoire numérique.

Au sommaire :

- Le nom de domaine : un actif stratégique essentiel

- Attaques et risques ciblant les noms de domaine

- Protéger son territoire numérique : les clés d’une stratégie de protection

- Surveiller et se défendre

Intervenants :

- Christophe GERARD, Security Product Manager de Nameshield group

- Lucie LOOS, Directrice Marketing & Communication – Experte Cybersécurité de Nameshield group

Retrouvez ce webinar en replay sur la plateforme Webikeo :

Nouvelle fiche « 5 minutes pour comprendre – Noms de domaine : quelle procédure ? » à découvrir sur le site de Nameshield

Les titulaires de noms doivent protéger leurs marques et noms de domaine contre la fraude et les abus comme ils protègeraient n’importe quel autre bien de valeur. La violation de votre nom de domaine affaiblit la force de votre marque.

Si malgré des dépôts défensifs, qui constituent une première ligne de défense, vous découvrez le dépôt par un tiers d’un nom de domaine litigieux, des procédures existent pour faire cesser l’atteinte à votre marque et stopper le préjudice.

Retrouvez dans cette fiche « 5 minutes pour comprendre », disponible en téléchargement sur le site de Nameshield, ces différentes procédures de résolution de litiges liés aux noms de domaine.

Webinaire Cybersécurité & ISO 27001

Découvrez le témoignage de Virginie Collineau, RSSI de Nameshield Group certifié ISO 27001 depuis 2017, lors du webinaire organisé par Lloyd’s Register, le 8 décembre 2020.

La sécurité de vos informations et de vos données est désormais essentielle.

Des risques technologiques aux risques humains, il est devenu incontournable de protéger vos systèmes d’information via des processus fiables et conformes en engageant les équipes.

Sur cet évènement Live, nos experts partageront leurs expériences via les regards croisés auditeur- audité, la vision et l’intérêt d’une approche SMSI avec ses bénéfices et les processus inhérents. Venez poser vos questions en matière de cybersécurité, cyberattaques, cybermenaces.

Webinaire Live

Date & Horaire : 8 décembre 2020 | 10:00

Inscription : Gratuite

Durée : 30 min – Regards croisés // 20 min – Questions/Réponses

Au sommaire :

- Tour d’horizon des solutions en matière de protection des systèmes d’information

- Exemples et cas pratiques clients

- L’approche et les services LR & Nameshield

- Questions Réponses avec nos experts techniques

Intervenants :

- Philippe Roudier, Responsable Technique et Accréditation – Lloyd’s Register France

- Virginie Collineau – RSSI Nameshield Group.

Les dangers des certificats Wildcard

Les certificats TLS/SSL sont utilisés pour authentifier les serveurs (Web le plus souvent) et chiffrer le trafic entre les sites Web et les utilisateurs. Ils garantissent ainsi l’intégrité des données échangées et empêchent l’espionnage de celles-ci. La digitalisation de l’entreprise et du monde en général, ainsi que la volonté des navigateurs d’imposer le HTTPS:// par défaut, ont multiplié de manière exponentielle les besoins en matière de certificats.

Pour répondre à ces besoins croissants, le certificat wildcard (*.nomdedomaine.com) est de plus en plus envisagé par les entreprises. S’il présente certains avantages, notamment en matière de réduction des coûts et de flexibilité, il convient d’en connaître les inconvénients pour choisir le bon certificat en toute connaissance de cause. Petit tour d’horizon du certificat wildcard.

Qu’est-ce qu’un certificat wildcard ?

Un certificat TLS standard permet de sécuriser un nom d’hôte (CN pour Common Name ou FQDN pour Fully Qualified Domain Name) explicite, défini dans ses métadonnées. Exemple, Google détient un certificat pour mail.google.com.

- Ce certificat est valide uniquement pour : https://mail.google.com/

- Il ne peut être utilisé pour : https://google.com/ – https://images.google.com/ – https://my.mail.google.com/

En d’autres termes, le nom d’hôte doit être une correspondance exacte. Si vous essayez d’utiliser ce certificat sur https://my.mail.google.com/ vous obtenez une erreur de certificat de votre navigateur.

Un certificat TLS wildcard est différent. Comme son nom l’indique, il utilise une correspondance générique plutôt qu’une correspondance exacte. Cette correspondance générique est matérialisée par « * » dans le CN et couvre tous les sous-domaines d’un même niveau. Exemple avec le certificat *.google.com.

- Ce certificat est valide pour : https://mail.google.com/ ET https://images.google.com/ ainsi que tous les sous-domaines possibles de google.com.

- Il ne peut être utilisé pour : https://google.com/ (sans sous-domaine) ou https://my.mail.google.com/ (le niveau de sous-domaine n’est pas le même).

Le côté pratique du certificat wildcard ?

Dans certaines situations, le certificat wildcard est très utile. Un hébergeur qui propose des sites web pour différents clients, hébergés sur un serveur mutualisé, et accessibles via des sous-domaines différents… client1.monsite.com, client2.monsite.com, client3… Il est peu pratique, techniquement plus compliqué et de facto plus cher de demander un nouveau certificat pour chaque client qui s’inscrit ; l’option la plus simple est un certificat wildcard pour *.monsite.com, certificat unique qui couvrira tous les clients. Le cas est identique pour une entreprise qui souhaite accéder à ses sites web via des FQDN dérivés d’un même domaine et hébergés sur un même serveur web, *.monentreprise.com. Jusque-là tout va bien.

Mais alors, quel est le risque ?

Dans les cas ci-dessus, tous les sites sont hébergés sur un seul serveur. Dans les grandes entreprises, ou pour les sites web importants, les hébergements sont souvent plus complexes et sur des serveurs différents. Reprenons notre exemple de Google avec images.google.com et mail.google.com, ces deux applications sont liées à des services différents de l’entreprise, hébergées sur des serveurs différents et gérées par des équipes techniques différentes. Ce genre d’organisation est extrêmement fréquent dans l’entreprise. Et c’est là que la sécurité des certificats wildcard s’arrête.

Le problème du certificat wildcard, et dans une moindre mesure des certificats contenant des entrées multiples (les fameux SAN, Subject Alternative Names), vient du fait de les déployer sur plusieurs serveurs. En effet, pour assurer la sécurité d’un certificat TLS/SSL, il faut absolument protéger la clé privée associée au certificat. Idéalement la mettre au coffre ou dans un HSM. Lorsqu’on installe un certificat sur plusieurs serveurs, les clés privées associées circulent, augmentant l’exposition au risque de compromission.

Cas de la compromission d’un certificat

En cas de compromission d’un certificat, ou d’erreur sur le certificat (problème de renouvellement), il convient d’intervenir rapidement pour limiter les dommages causés. Demande d’un nouveau certificat (ou renouvellement), installation du nouveau certificat et, le cas échéant, révocation du certificat compromis.

Dans notre exemple de création de sites Web sur serveur unique, ce n’est pas un problème. Nous avons un seul serveur, il a été compromis, le certificat volé/expiré/compromis ne fonctionne que pour ce seul serveur ; nous avons limité les dégâts autant que possible.

Dans un scénario à « plusieurs serveurs », si le certificat d’un seul des serveurs est affecté, il devient compromis sur l’ensemble des serveurs, ce qui va entraîner des conséquences sur l’ensemble de ceux-ci et demander une intervention bien plus large, le plus souvent en urgence, pour réparer les dégâts, et en supposant que l’ensemble des serveurs affectés soit identifié. En effet il n’est pas rare que le certificat circule au sein de plusieurs équipes et installé sans être répertorié sur nombre de serveurs. L’impact peut être considérable.

En reprenant notre exemple de Google. Imaginons que seul le serveur images.google.com ait été piraté et que mail.google.com n’ait pas été affecté. Le certificat pour images.google.com étant un certificat wildcard pour *.google.com commun à mail.google.com, le cyber-attaquant ayant compromis le service d’images a par ricochet usurpé l’identité du serveur mail.google.com et peut intercepter le trafic du service de messagerie alors que ce serveur n’a jamais été piraté !

Bonne pratique à respecter : un certificat TLS/SSL par serveur…

Dans notre dernier exemple, si nous avions eu deux certificats et non un seul, chacun des serveurs n’ayant accès qu’à son propre certificat, nous aurions limité le risque. Dans un monde idéal, chaque certificat ne doit être utilisé que pour un serveur (ou un cluster homogène de serveurs). Différents services sur différents serveurs doivent avoir leurs propres certificats, généralement non wildcard.

Un wildcard peut être utilisé si vous avez beaucoup de noms d’hôte, de type sous-domaine, pointant vers le même service sur le même serveur. Attention cependant que ce certificat générique ne couvre pas également des noms d’hôte pointant vers d’autres serveurs ; auquel cas chaque service devrait avoir ses propres certificats.

Enfin si vous avez quelques noms d’hôte pointant vers des serveurs uniques et tout le reste sur un seul service, alors il est préférable de dissocier les noms d’hôte. Par exemple, vous pouvez avoir un certificat pour login.monsite.com et un certificat (wildcard) pour *.clients.monsite.com. Sur ce dernier exemple, si le nombre de clients est fixe ou clairement défini, il vaut mieux s’orienter vers un certificat avec une liste de SAN précise, pour mieux maîtriser les noms d’hôte sécurisés et ne pas permettre le httpS:// sur des noms d’hôte non maîtrisés.

Conclusion

L’option du certificat wildcard existe et c’est une bonne chose pour certains besoins très spécifiques. Dans les faits, on ne devrait jamais avoir besoin de mettre en place un certificat wildcard, pas plus qu’on ne devrait installer un même certificat sur différents serveurs non bâtis en cluster.

Ouverture de la sunrise du .FORUM

Le .FORUM est une nouvelle extension intéressante tant à exploiter qu’à sécuriser.

Voici le calendrier des ouvertures :

- Phase Sunrise : 16 novembre 2020 – 16 décembre 2020

- Ouverture générale : 02 mars 2021, sur la base du premier arrivé, premier servi !

Pour plus d’informations sur les conditions d’enregistrement de votre .FORUM, n’hésitez pas à contacter votre consultant Nameshield.

[WEBINAR] Nom de domaine : les clés d’une stratégie de surveillance et de protection

![[WEBINAR] Nom de domaine : les clés d'une stratégie de surveillance et de protection - NAMESHIELD](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2020/11/webinar-6_Fil_RS-1024x538.png)

Rendez-vous le 24 novembre prochain à 10h pour assister à notre webinar intitulé : Nom de domaine : les clés d’une stratégie de surveillance et de protection (cybercriminalité, cybermenaces, …).

Lors de ce webinar, découvrez en quoi le nom de domaine est un actif clé pour votre société, comprenez quelle est sa valeur, quelles sont les formes de cyber-risques qui pèsent sur cet actif et comment mettre en place une stratégie de surveillance et de protection.

De la valorisation financière, aux recommandations techniques (DNS / HTTPS / SSO etc.), en passant par le monitoring, nos experts vous présenteront un panorama complet des bonnes pratiques à mettre en place pour défendre efficacement votre territoire numérique.

Ce webinar sera animé par :

- Christophe GERARD, Security Product Manager

- Lucie LOOS, Directrice Marketing Experte cybersécurité

Pour y assister, il faudra au préalable vous inscrire sur la plateforme Webikeo (inscription gratuite) puis réserver votre place pour ce webinar. Vous pourrez ainsi participer en live à cette web-conférence et poser vos questions en direct.

Vous ne serez pas disponible ? Pas d’inquiétude, ce webinar sera également disponible en replay.

[INFOGRAPHIE] La durée de vie d’un Nom de Domaine

Dans l’article publié le 13 octobre dernier, vous avez pu découvrir les différentes phases de vie d’un nom de domaine grâce à la fiche « 5 minutes pour comprendre – La durée de vie d’un nom de domaine ».

Retrouvez ces différentes phases dans l’infographie ci-dessous :

Cette infographie est disponible en téléchargement, en haute définition, sur le site de Nameshield.

Sortie du new gTLD .CONTACT

Lancée par le registre Donuts, cette extension .CONTACT est intéressante, notamment pour les pages de contact de vos sites web.

Cette extension fait également partie du programme TrueName créé par le registre Donuts : lors de l’enregistrement d’un nom en .CONTACT, Donuts protègera aussi les alternatives typographiques de votre marque en les bloquant, empêchant ainsi certaines tentatives de phishing via l’enregistrement par un tiers d’un nom typographiquement similaire (ex. : loulou.contact vs l0ulou.contact).

Rappel du calendrier :

- Sunrise [période réservée aux titulaires de marques] : 29 septembre 2020 – 28 novembre 2020

- Early access phase [ouverte à tous, les prix sont décroissants jour après jour] :

– Early Access Phase (EAP) jour 1 : 2/3 décembre

– Early Access Phase (EAP) jour 2 : 3/4 décembre

– Early Access Phase (EAP) jour 3 : 4/5 décembre

– Early Access Phase (EAP) jour 4 : 5/6 décembre

– Early Access Phase (EAP) jour 5-7 : 6/9 décembre

- Ouverture totale : à partir du 9 décembre 2020

Pour toute question, votre consultant Nameshield se tient à votre disposition.

![[REPLAY WEBINAR] Nom de domaine : les clés d’une stratégie de surveillance et de protection](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2020/11/fil_rs_replay.png)

![[WEBINAR] Nom de domaine : les clés d’une stratégie de surveillance et de protection](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2020/11/webinar-6_Fil_RS.png)

![[INFOGRAPHIE] La durée de vie d’un Nom de Domaine](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2020/11/logo-INFOGRAPHIE-Duree-de-vie-dun-Nom-de-Domaine.png)

![[INFOGRAPHIE] La durée de vie d'un Nom de Domaine - NAMESHIELD](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2020/11/logo2-INFOGRAPHIE-Duree-de-vie-dun-Nom-de-Domaine.png)