Le 15 avril dernier, l’ANSSI (Agence Nationale de la Sécurité des Systèmes d’Information) a dévoilé son rapport annuel lors d’une conférence de presse. L’agence a ainsi recensé 1 869 signalements, 391 incidents hors OIV (opérateurs d’importance vitale), 16 incidents majeurs et 14 opérations de cyberdéfense pour l’année 2018. L’ANSSI a également identifié 5 grandes tendances de la cybermenace observées en France et en Europe en 2018.

Analyse de la cybermenace en 2018 – Les 5 grandes tendances en France et en Europe

1. Cyber-espionnage

Préoccupation majeure de l’ANSSI en 2018, le cyber-espionnage représente le risque le plus élevé pour les organisations selon l’agence.

D’une extrême discrétion et bénéficiant d’importants moyens financiers, les attaquants planifient sur plusieurs années des attaques très ciblées et techniquement très sophistiquées. Il a été constaté en 2018, que ces cyberattaquants s’intéressent de plus en plus aux secteurs d’activité d’importance vitale et aux infrastructures critiques spécifiques, tels que les secteurs de la défense, de la santé ou de la recherche.

2. Attaques indirectes

Les attaques indirectes ont connu une importante hausse en 2018, selon l’ANSSI. En effet, pour contourner les mesures de sécurité mises en place par les grands groupes, étant de plus en plus conscients du risque cyber, les attaquants visent les intermédiaires, tels que les fournisseurs ou les prestataires, qui sont plus vulnérables, pour atteindre leurs cibles finales.

Compromettre un seul partenaire suffit pour toucher plusieurs entreprises. Il est donc primordial de choisir des partenaires qui placent la sécurité de leur système d’information au premier plan de leurs préoccupations.

3. Opérations de déstabilisation et d’influence

De par la nature des cibles et des revendications, ces attaques à la technicité pourtant modérée, ont souvent un fort impact symbolique. Une augmentation de ces attaques a été constatée en 2018.

4. Cryptojacking

Pour rappel, le cryptojacking est une cyberattaque consistant à utiliser la puissance de l’ordinateur de sa victime afin de miner de la cryptomonnaie.

En 2018, de nombreuses attaques de ce type ont été observées, les attaquants de plus en plus organisés, profitent des failles de sécurité pour compromettre les équipements de leurs victimes en déposant des mineurs de cryptomonnaies sans qu’elles ne s’en aperçoivent.

5. Fraudes en ligne

La fraude en ligne constitue une cybermenace permanente aussi bien pour les entreprises et les grandes organisations que pour les particuliers. L’ANSSI a noté une importante évolution des fraudes en ligne l’année dernière. Les grands opérateurs se préoccupant de plus en plus de la cybersécurité, les attaquants se tournent alors vers des cibles moins exposées mais plus vulnérables, telles que les collectivités territoriales ou les acteurs du secteur de la santé qui ont été ainsi les cibles de nombreuses attaques de phishing en 2018.

Conclusion

La multiplicité et l’ampleur des attaques observées durant l’année 2018, démontrent qu’il est primordial de mettre en place des mesures de sécurité pour prévenir ces cybermenaces, aussi bien au sein des grandes organisations, des grands groupes que des petites entreprises.

« Le constat est sans appel : 2018 prouve une nouvelle fois que le risque numérique, loin d’être éthéré, doit être au cœur de nos préoccupations. Et pas seulement celles de l’ANSSI ! Les attaques informatiques touchent toute la société. C’est pourquoi nous devons tous nous emparer du sujet. », explique Guillaume Poupard, Directeur Général de l’ANSSI.

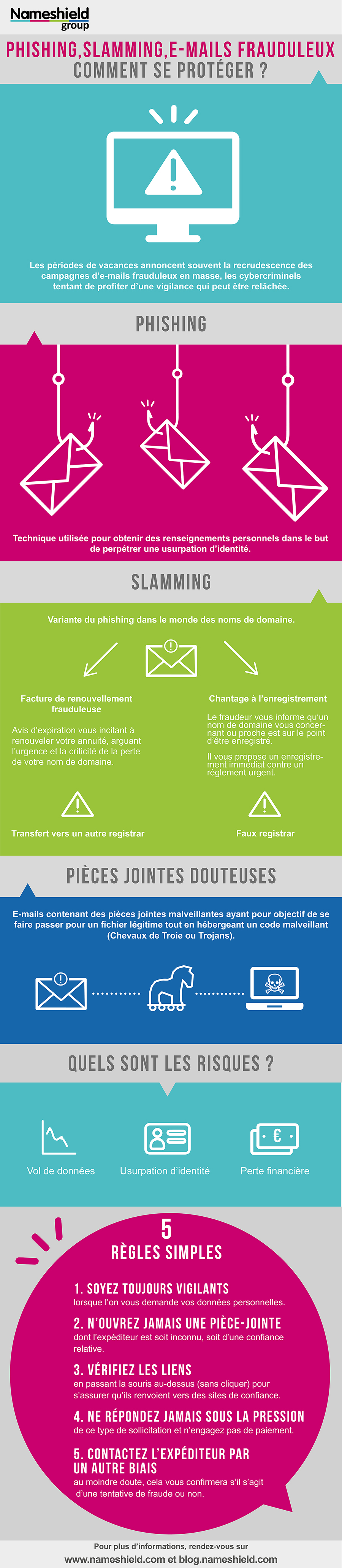

![[INFOGRAPHIE] Phishing, slamming, e-mails frauduleux : Soyez vigilants pendant les périodes de vacances !](https://blog.nameshield.com/fr/wp-content/uploads/sites/3/2018/07/infographie-phishing-slamming-reseaux-sociaux-1200x994.jpg)