Le DNSSEC est un vieux serpent de mer qui se concrétise et devient indispensable dans les bonnes pratiques de sécurité prônées par l’ANSSI et par le web d’une manière générale. Et pourtant c’est un terme un peu barbare qui fait souvent peur et dont on ne sait pas trop bien comment ça marche et à quoi ça sert. Cet article a pour humble vocation d’éclaircir tout ça.

Le Domain Name System Security Extensions est un protocole de communication standardisé permettant de résoudre des problèmes de sécurité liés au DNS. Il convient donc de commencer par un petit rappel de ce qu’est le DNS.

Qu’est-ce que le DNS ?

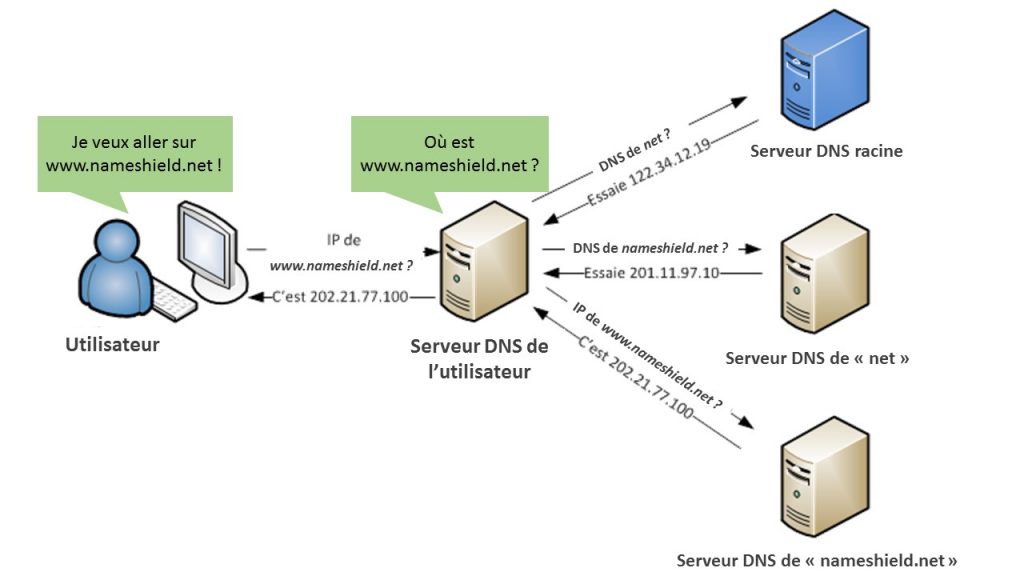

Pour faire au plus simple, le Domain Name System (ou Système de Noms de Domaine) est un peu l’annuaire de l’Internet. C’est un service permettant de traduire un nom de domaine en adresses IP. Il s’appuie sur une base de données distribuée sur des millions de machines. L’être humain arrive beaucoup plus facilement à identifier, mémoriser et différencier des noms que des suites de chiffres, le DNS a ainsi été défini et implémenté dans les années 80 pour devenir une brique fondamentale (et souvent oubliée) de l’Internet d’aujourd’hui.

Comment le DNS fonctionne ?

Le DNS va permettre à l’internaute de renseigner dans son navigateur web, un nom de domaine pour accéder à un site web. Le navigateur va alors « résoudre » ce nom de domaine pour obtenir l’adresse IP du serveur web qui héberge ce site web et l’afficher. On appelle ça la « résolution DNS ».

Quels sont les risques liés au DNS ?

Pierre angulaire du web, si le DNS tombe, vos sites web et vos e-mails tombent, ce qui de nos jours est purement impensable. D’autres applications peuvent être impactées dans les entreprises : l’accès au VPN, intranet, cloud, VOIP… tout ce qui nécessite potentiellement une résolution de noms vers des adresses IP. Le DNS doit donc être protégé et rester hautement disponible.

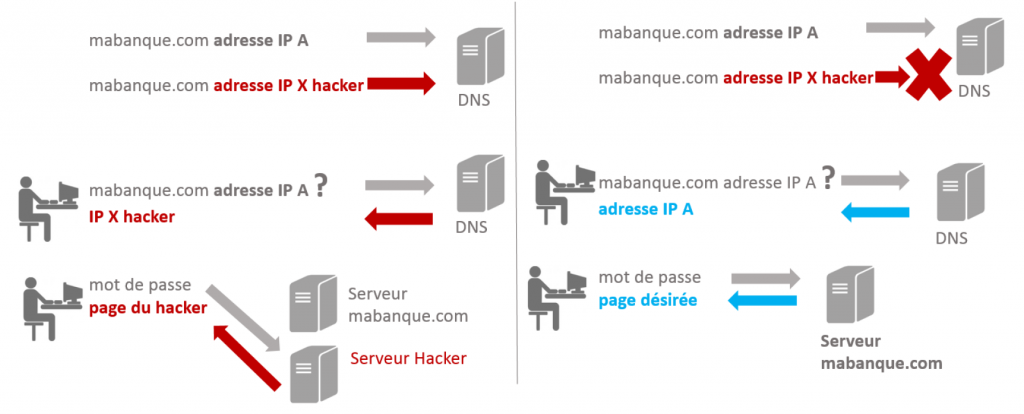

Si le protocole DNS a été conçu avec un souci de la sécurité, plusieurs failles de sécurité du protocole DNS ont été identifiées depuis. Les principales failles du DNS ont été décrites dans le RFC 3833 publié en août 2004. Interception de paquets, fabrication d’une réponse, corruption des données, empoisonnement du cache DNS et Déni de service. Je vous renvoie à l’article français de Wikipedia sur le sujet, fort bien documenté.

Pour contrer ces vulnérabilités, le protocole DNSSEC a été développé.

Les enjeux de DNSSEC :

DNSSEC permet de se prémunir de ces différents types d’attaques, en particulier l’empoisonnement du cache, en assurant l’intégrité de la résolution DNS. Les enjeux de DNSSEC ont donc été les suivants :

- Comment assurer l’intégrité des données et authentifier les DNS (résolveurs/serveurs faisant autorité) tout en conservant la rétrocompatibilité avec DNS ?

- Comment assurer la sécurité d’accès à la ressource demandée aux milliards d’utilisateurs du web ?

- Comment trouver une solution assez légère pour ne pas surcharger les serveurs de noms ?

Fonctionnement de DNSSEC :

Pour assurer l’intégrité de la résolution DNS, DNSSEC permet d’établir une chaine de confiance qui remonte jusqu’à la racine du DNS (serveur DNS racine du schéma ci-dessus). La sécurité des données est effectuée à l’aide d’un mécanisme de clés (KSK pour Key Signing Key & ZSK pour Zone Signing Key) qui signe les enregistrements DNS de sa propre zone. Les clés publiques KSK sont alors envoyées au registre correspondant pour être archivées ; le registre étant lui-même lié via DNSSEC au serveur root, la chaine de confiance s’établit. Chaque zone DNS parente, garantit l’authenticité des clés de ses zones filles en les signant.

Sans DNSSEC Avec DNSSEC

DNSSEC, Nameshield et vous :

DNSSEC intervient comme une protection indispensable pour vos noms stratégiques, qui permet de sécuriser l’authenticité de la réponse DNS. Il serait opportun d’étudier les noms qui méritent d’être protégés. Tous les TLDs ne proposent pas encore DNSSEC, voici une liste non exhaustive des principaux, liste très évolutive avec de nombreux ralliements en cours :

Extension supportant actuellement DNSSEC : .fr, .com, .be, .net, .eu, .pl, .re, .pm, .yt, .wf, .tf, .info, .li, .ch, .biz, .de, .sx, .org, .se, .nl, .in, .us, .at, .nu, .la, .ac, .cz, .me, .sh, .io, .uk, .co.uk, .me.uk, .org.uk.

Tous les news gTLDs, comme .paris, .club, .xyz, .wiki, .ink, supportent également DNSSEC.

DNSSEC est inclus sans supplément dans l’offre DNS Premium de Nameshield. Nameshield vous accompagne dans cette démarche pour la sécurisation optimale de vos actifs immatériels et gère l’intégralité du protocole DNSSEC pour vous, de la création, au stockage et au renouvellement des clés.

Ce n’est pas la seule réponse à mettre en place, le système de registry lock, le service DNS Premium, les certificats SSL sont des solutions complémentaires à étudier, que nous aurons l’occasion d’aborder dans d’autres articles ou dans les prochains nameshield.cafe.