A l’aube des présidentielles françaises, le cyberespace est déstabilisé par de nombreuses attaques visant directement les sites des plus importants partis politiques.

Si les entreprises privées sont confrontées chaque jour à ce type d’attaques, les partis politiques n’ont pas forcément suivi la tendance en s’armant suffisamment contre des hackeurs décidés à semer le trouble. Il s’agirait d’un « phénomène nouveau et inquiétant en train de se produire au cœur de l’élection présidentielle » selon Richard Ferrand, le secrétaire général du mouvement EnMarche!.

L’affaire des mails d’Hillary Clinton lors de la campagne américaine avait d’ores et déjà révélé des failles existantes. Aujourd’hui en France, François Hollande a demandé en Conseil des ministres que des « mesures spécifiques de protection et de vigilance, y compris dans le domaine cyber » soient prises dans le cadre de la campagne électorale.

Face à cette effervescence, les attaques ont-elles un réel impact sur la campagne présidentielle ? De quel type d’attaque parle-t-on ? Quelles mesures sont prises par l’Etat ou les partis pour y faire face ?

C’est le site d’Emmanuel Macron, en-marche.fr, qui fait le plus parler de lui. En effet, selon Mounir Mahjoubi, responsable de la campagne numérique du candidat, près de 4000 attaques ont été recensées en un mois, ralentissant ou rendant le site inaccessible.

Interviewé par Le Monde le 14 février dernier, Mounir Mahjoubi indique qu’il peut s’agir de plusieurs types d’attaque.

D’abord, on parle de simples DDoS (attaques par déni de service) consistant à faire tomber un site Internet en le surchargeant de connexions simultanées. Ces attaques peuvent être commandées à distance, et sont assez simples à mettre en œuvre.

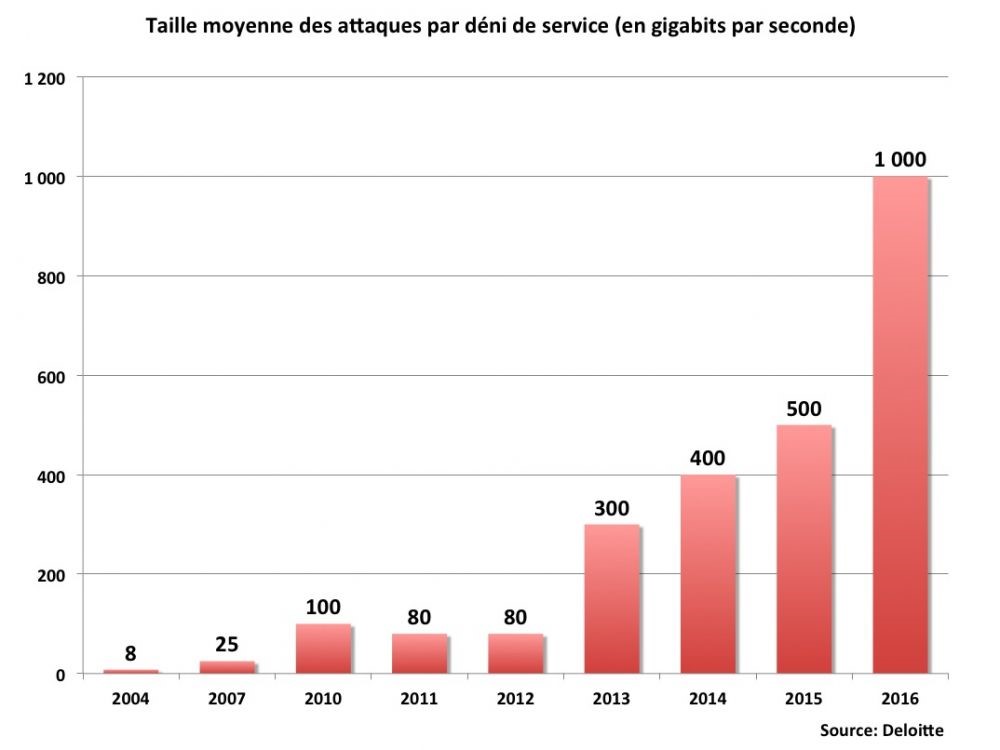

A l’heure des objets connectés, le cabinet Deloitte indique qu’en 2017, les attaques par DDoS « prendront de l’ampleur, qu’elles seront plus difficiles à atténuer et plus fréquentes. Au cours des dernières années, on a assisté à un jeu du chat et de la souris, dans lequel aucune des deux parties n’est devenue trop puissante. Cependant, la situation pourrait changer en 2017 en raison de l’abondance de dispositifs Internet des objets non sécurisés et du fait que les attaques à grande échelle exploitant les vulnérabilités des appareils IdO sont devenues plus simples à exécuter. », souligne le cabinet dans son rapport TMT Prédictions 2017.

Une infrastructure DNS sécurisée avec filtrage anti-DDoS permet aujourd’hui de pouvoir supporter de telles attaques.

Ensuite, des injections SQL, consistant à modifier une requête SQL en injectant des morceaux de codes non filtrés, font parties des « meilleures » failles de sécurité pour les hackers. L’attaquant détourne les requêtes en y injectant une chaîne non prévue par le développeur et pouvant compromettre la sécurité du système. Mounir Mahjoubi indique qu’il existe des outils automatisés reconnaissables et maîtrisables. Cependant, certaines attaques sont plus spécifiques et par conséquent plus dangereuses.

Un troisième type d’attaque est recensé : les scans de port. Ce type d’attaque consiste à trouver les failles de sécurité d’un serveur réseau pour généralement préparer une intrusion.

Enfin, EnMarche! serait concerné par des tentatives de connexion à leurs bases de données, qui pourraient être bien plus préjudiciables.

Si Richard Ferrand a trouvé son coupable (la plupart des attaques étant identifiées par des IP venant d’Ukraine) en dénonçant une « ingérence d’un régime russe déterminé à déstabiliser l’un des candidats susceptibles de remporter cette élection », rien ne prouve formellement l’identité des hackers. Certes, la Russie est réputée pour recruter des hackers qui seraient plus qualifiés que la moyenne, disposant de formations qualifiées, de moyens techniques bien plus développés qu’en Europe, et coutumiers de la « tradition informatique » datant d’avant la chute de l’ex-URSS. Cependant, des techniques très basiques et accessibles permettent de détourner l’origine des requêtes.

Comme l’indique Damien Bancal, fondateur de Zataz, les programmes malveillants automatisés cherchant un accès sont nombreux en Russie. Ces programmes représenteraient 54% des connexions Internet selon 20minutes. Ils cherchent des portes d’entrée. De plus, des sites sous WordPress sont très facilement attaquables, surtout lorsqu’ils ne sont pas mis à jour régulièrement comme les sites de Monsieur Macron ou de Monsieur Fillon !

Ce qui semble sûr, c’est que ces attaques sont organisées et coordonnées par un groupe structuré, et non par des hackers agissant en solitaire.

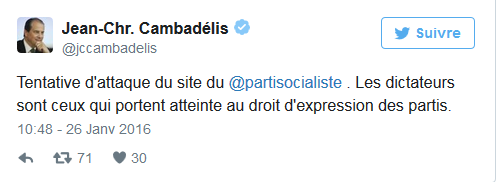

Le Parti Socialiste a également été touché par des intrusions. Le 26 janvier dernier, une attaque DDoS a été revendiquée par Anonymous en dénonçant l’état d’urgence mis en place par le gouvernement.

Il existe donc des attaques, et cela inquiète nos candidats. Mais quels sont les réels risques pour leur campagne ?

Depuis l’élection de Donald Trump, il flotte comme une odeur de suspicion quant au rôle que la Russie aurait joué sur sa campagne. En effet, le Washington Post accuserait Vladimir Poutine et la Russie d’avoir influencé la campagne électorale américaine en faveur de Donald Trump par le biais de Sputnik, ce média critiqué et présenté comme un journal de propagande russe.

Aujourd’hui, ce doute plane au-dessus du Front National. Selon la DGSE, les services secrets russes seraient en train de préparer une campagne virale en faveur de Marine Le Pen, grâce à leurs robots capables d’inonder les réseaux sociaux de messages de soutien. L’idée est du susciter un engouement collectif à l’égard de la candidate afin d’influencer les français via les réseaux.

On le sait, l’information circulant sur les réseaux sociaux est virale. Si le martelage peut porter ses fruits, le risque se trouve également dans les diffusions via les réseaux sociaux de fausses informations. Le fameux média russe Sputnik avait notamment publié des rumeurs sur la double vie d’Emmanuel Macron, largement relayées, et ensuite démenties par ses proches. Une fausse information publiée à un instant stratégique d’une campagne peut s’avérer catastrophique, car le démenti arriverait trop tard.

Toutefois, le plus gros risque reste de voir des données personnelles volées et diffusées. C’est ce qu’il s’est passé lors de la campagne de Mme Clinton, qui s’est vue voler plus de 20.000 mails échangés entre cadres du parti démocrate, dévoilés par Wikileaks, et utilisés dans le but de déstabiliser sa campagne. Selon la CIA, cette cyberattaque viendrait de Russie pour aider Donald Trump à gagner la présidentielle. Si cela est avéré, on peut dire que l’opération a réussi.

Par ailleurs, une inquiétude quant à la sécurité des votes a été soulevée.

Aujourd’hui en France, le vote se fait sur bulletin papier donc a priori, aucun risque ne peut exister de ce côté-là. Le seul risque, bien que minime, serait au niveau de la centralisation et du transfert des résultats auprès de la préfecture le soir des élections. Toutefois, il suffirait de recompter les bulletins pour se rendre compte de l’erreur, et cela pourrait être rectifié rapidement.

Pour les français résidant à l’étranger, le vote électronique aux législatives avait été rendu possible pour la première fois en 2012 et s’était déroulé sans incident. Mais dans ce contexte précis, et lié aux menaces que nous venons d’évoquer, ce droit a été annulé pour les prochaines législatives. Ainsi, les français résidant à l’étranger voteront de manière traditionnelle en juin 2017 et non par vote électronique. « Qui aurait pu comprendre qu’en juin prochain, à l’issue de l’élection présidentielle, on laisse s’organiser des élections législatives qui ne soient pas 100% fiables et incontestables? », précise Matthias Fekl, secrétaire d’État chargé du Commerce extérieur, de la Promotion du tourisme et des Français de l’étranger. Cette annulation due au risque de cyberattaque a été dénoncée par plusieurs candidats, dont François Fillon :

A ce jour, l’Agence Nationale pour la Sécurité des Systèmes d’Informations (ANSSI) n’aurait pas détecté d’intrusions ou de tentatives de manipulation dans des opérations électorales, selon David Martinon, ambassadeur pour la cyber diplomatie.

Quelles sont les mesures prises pour répondre aux attaques ?

Côté Républicains, la politique de sécurité informatique semble être prise très au sérieux. Les Républicains ont décidé de renforcer leur système de sécurité. Gérald Darmanin, ancien secrétaire général adjoint du parti indique qu’une politique de mots de passe forts a été mise en place, que les prestataires informatiques sont choisis selon de hauts critères de qualité, que les données ou les documents sensibles ne sont pas transmis par mail. Ces pratiques relativement simples permettent aujourd’hui de parer d’éventuelles attaques.

Si l’ANSSI est rattachée à Matignon et sert aujourd’hui les intérêts de l’Etat, elle recommande toutefois aux différents partis d’adopter de bonnes pratiques en leur transmettant son Guide de l’Hygiène Informatique. « Paru en janvier 2013 dans sa première version, le Guide édité par l’ANSSI s’adresse aux entités publiques ou privées dotées d’une direction des systèmes d’information (DSI) ou de professionnels dont la mission est de veiller à leur sécurité. Il est né du constat que si les mesures qui y sont édictées avaient été appliquées par les entités concernées, la majeure partie des attaques informatiques ayant requis une intervention de l’agence aurait pu être évitée » peut-on lire en introduction. 42 points d’attention y sont listés, dont :

- La sensibilisation et la formation de ses équipes

- La politique de mot de passe et de gestion sécurisée des utilisateurs

- Le chiffrage des données sensibles transmises par Internet

- L’utilisation des protocoles réseaux sécurisés tels que HTTPS

- La protection de la messagerie (antivirus, chiffrement TLS, anti-spam, bonne configuration des records DNS publics liés à la messagerie etc.)

Les partis politiques ont donc du retard sur les questions de sécurité et doivent traiter le sujet comme des entreprises privées le feraient. Il n’y aucune raison qu’ils soient épargnés par les hackers, bien au contraire. Si le sujet commence doucement à être pris en compte, un certain manque de réactivité, d’information ou de structure peut être désastreux pour une campagne.

Pourtant, ces problèmes ne sont pas nouveaux, rappelons par exemple que le site de Nicolas Sarkozy avait déjà fait l’objet d’attaques en 2007.

Si les leçons n’ont pas correctement été tirées du passé, c’est aussi parce que les attaques ont depuis très largement augmenté, de plus de 56% entre 2015 et 2016 et ce chiffre ne risque pas de faiblir et la sophistication de ces dernières croit chaque jour un peu plus.

C’est donc également en raison de cette augmentation et de la visibilité des attaques relatives aux partis politiques en temps d’élection que les menaces doivent être prises très sérieusement et les moyens de protection appliqués sur l’ensemble de la chaine.